Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

- 5 Ethical Hacking MCQs

- 5 Cybersäkerhet MCQs

- 5 Dator nätverk MCQs

Availability

Available on request

About the test:

Det etiska hackningstestet utvärderar en kandidats kunskap och färdigheter inom etisk hacking, med fokus på ämnen som cybersäkerhet, nätverkssäkerhet, webbapplikationssäkerhet och trådlös säkerhet. Testet utvärderar kandidatens förmåga att identifiera sårbarheter, utnyttja säkerhetsbrister och tillhandahålla effektiva lösningar för att förhindra obehörig åtkomst och skydda känslig information.

Covered skills:

Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

Availability

Available on request

The Ethical Hacking Test helps recruiters and hiring managers identify qualified candidates from a pool of resumes, and helps in taking objective hiring decisions. It reduces the administrative overhead of interviewing too many candidates and saves time by filtering out unqualified candidates at the first step of the hiring process.

The test screens for the following skills that hiring managers look for in candidates:

Traditional assessment tools use trick questions and puzzles for the screening, which creates a lot of frustration among candidates about having to go through irrelevant screening assessments.

The main reason we started Adaface is that traditional pre-employment assessment platforms are not a fair way for companies to evaluate candidates. At Adaface, our mission is to help companies find great candidates by assessing on-the-job skills required for a role.

Why we started AdafaceWe have a very high focus on the quality of questions that test for on-the-job skills. Every question is non-googleable and we have a very high bar for the level of subject matter experts we onboard to create these questions. We have crawlers to check if any of the questions are leaked online. If/ when a question gets leaked, we get an alert. We change the question for you & let you know.

How we design questionsDessa är bara ett litet urval från vårt bibliotek med 10 000+ frågor. De faktiska frågorna om detta Etiskt hackningstest kommer att vara icke-googleable.

| 🧐 Question | |||||

|---|---|---|---|---|---|

Medium Cookie Security Analysis | Try practice test | ||||

Medium Security Incident | Try practice test | ||||

Medium Network Traffic Anomaly | Try practice test | ||||

Medium SQL Log Analysis | Try practice test | ||||

Medium Misappropriation Post-Migration | Try practice test | ||||

Medium Mac address and IP on router hop | Try practice test | ||||

Easy MX Record, DMARC and Email Authentication | Try practice test | ||||

Medium Remote network resources | Try practice test | ||||

Medium SSL Certificate Expiry | Try practice test | ||||

| 🧐 Question | 🔧 Skill | ||

|---|---|---|---|

Medium Cookie Security Analysis | 2 mins Cyber Security | Try practice test | |

Medium Security Incident | 2 mins Cyber Security | Try practice test | |

Medium Network Traffic Anomaly | 2 mins Cyber Security | Try practice test | |

Medium SQL Log Analysis | 2 mins Cyber Security | Try practice test | |

Medium Misappropriation Post-Migration | 3 mins Cyber Security | Try practice test | |

Medium Mac address and IP on router hop | 2 mins Computer Networks | Try practice test | |

Easy MX Record, DMARC and Email Authentication | 2 mins Computer Networks | Try practice test | |

Medium Remote network resources | 3 mins Computer Networks | Try practice test | |

Medium SSL Certificate Expiry | 2 mins Computer Networks | Try practice test |

| 🧐 Question | 🔧 Skill | 💪 Difficulty | ⌛ Time | ||

|---|---|---|---|---|---|

Cookie Security Analysis | Cyber Security | Medium | 2 mins | Try practice test | |

Security Incident | Cyber Security | Medium | 2 mins | Try practice test | |

Network Traffic Anomaly | Cyber Security | Medium | 2 mins | Try practice test | |

SQL Log Analysis | Cyber Security | Medium | 2 mins | Try practice test | |

Misappropriation Post-Migration | Cyber Security | Medium | 3 mins | Try practice test | |

Mac address and IP on router hop | Computer Networks | Medium | 2 mins | Try practice test | |

MX Record, DMARC and Email Authentication | Computer Networks | Easy | 2 mins | Try practice test | |

Remote network resources | Computer Networks | Medium | 3 mins | Try practice test | |

SSL Certificate Expiry | Computer Networks | Medium | 2 mins | Try practice test |

Med Adaface kunde vi optimera vår initiala screeningprocess med uppemot 75 %, vilket frigjorde dyrbar tid för både anställande chefer och vårt team för att förvärva talang!

Brandon Lee, Chef för människor, Love, Bonito

The most important thing while implementing the pre-employment Etiskt hackningstest in your hiring process is that it is an elimination tool, not a selection tool. In other words: you want to use the test to eliminate the candidates who do poorly on the test, not to select the candidates who come out at the top. While they are super valuable, pre-employment tests do not paint the entire picture of a candidate’s abilities, knowledge, and motivations. Multiple easy questions are more predictive of a candidate's ability than fewer hard questions. Harder questions are often "trick" based questions, which do not provide any meaningful signal about the candidate's skillset.

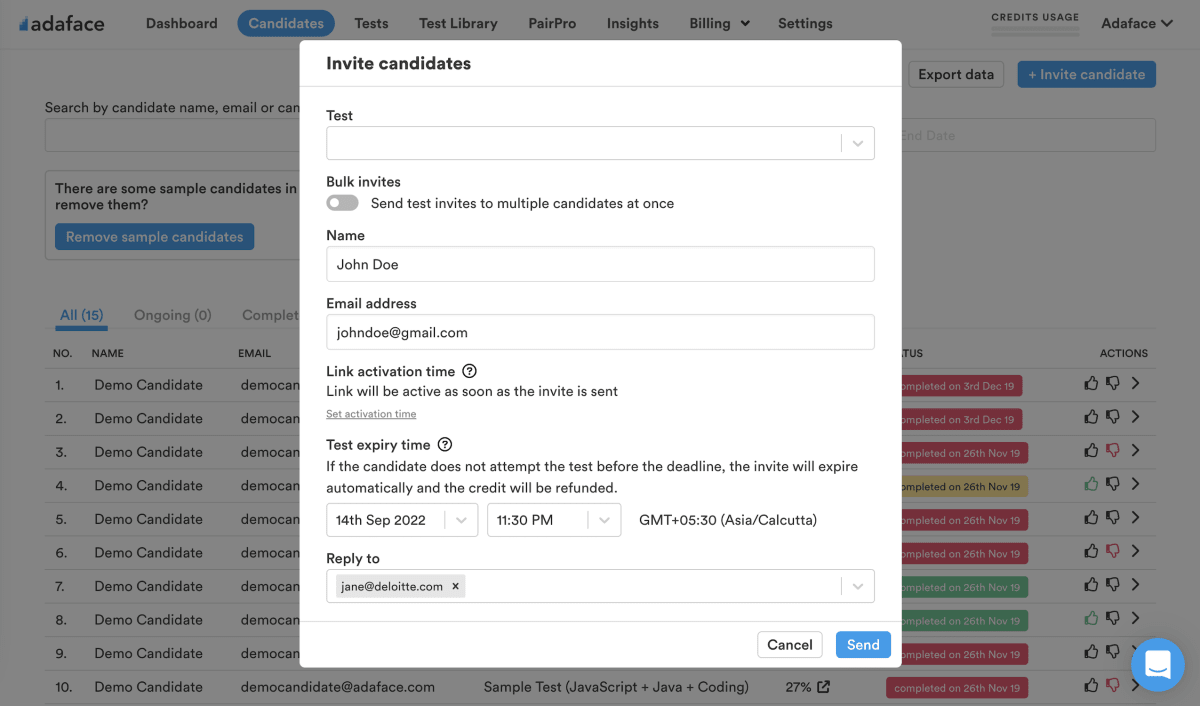

Science behind Adaface testsEmail invites: You can send candidates an email invite to the Etiskt hackningstest from your dashboard by entering their email address.

Public link: You can create a public link for each test that you can share with candidates.

API or integrations: You can invite candidates directly from your ATS by using our pre-built integrations with popular ATS systems or building a custom integration with your in-house ATS.

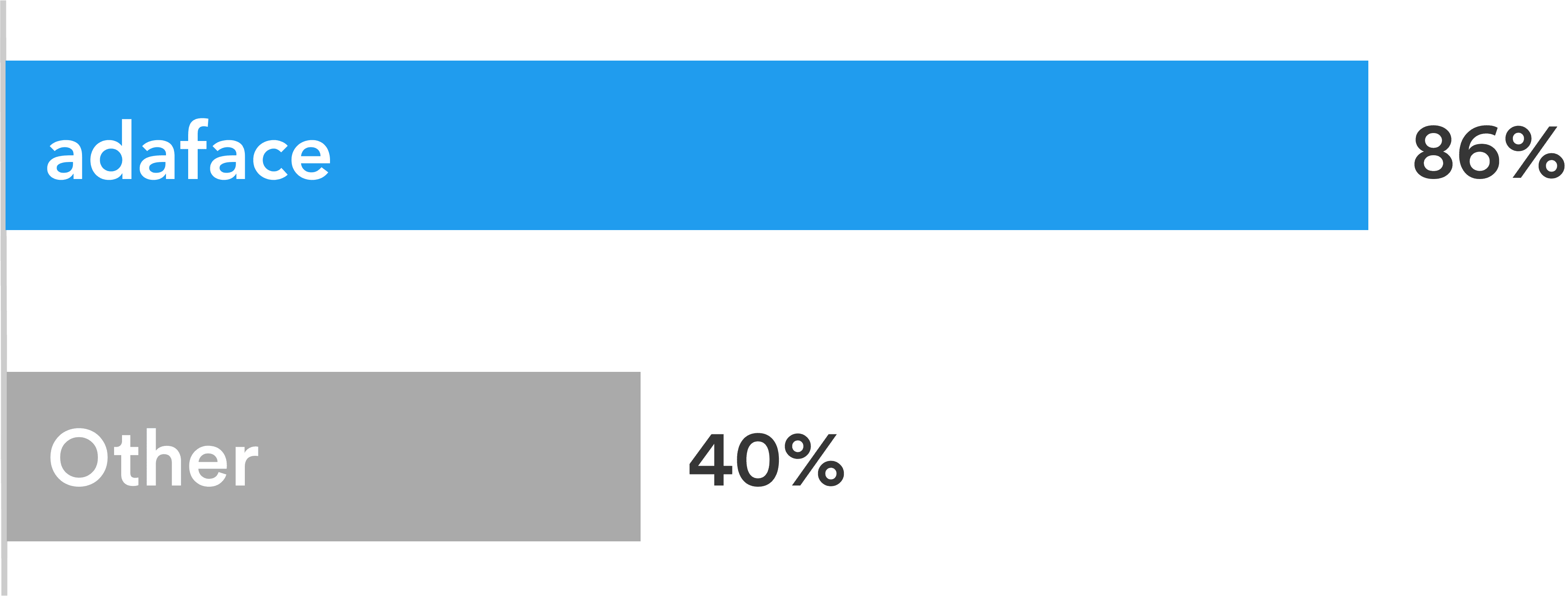

Adaface tests are conversational, low-stress, and take just 25-40 mins to complete.

This is why Adaface has the highest test-completion rate (86%), which is more than 2x better than traditional assessments.

ChatGPT protection

Screen proctoring

Plagiarism detection

Non-googleable questions

User authentication

IP proctoring

Web proctoring

Webcam proctoring

Full screen proctoring

Copy paste protection

De anställande cheferna upplevde att de genom de tekniska frågorna som de ställde under panelintervjuerna kunde berätta vilka kandidater som hade bättre poäng och särskiljde sig med de som inte fick lika bra poäng. Dom är mycket nöjd med kvaliteten på de kandidater som nominerades med Adaface-screeningen.

Ja absolut. Anpassade bedömningar ställs in baserat på din arbetsbeskrivning och kommer att innehålla frågor om alla måste-ha färdigheter du anger.

Vi har följande anti-cheating-funktioner på plats:

Läs mer om proctoring -funktionerna.

Det främsta att tänka på är att en bedömning är ett eliminationsverktyg, inte ett urvalsverktyg. En kompetensbedömning är optimerad för att hjälpa dig att eliminera kandidater som inte är tekniskt kvalificerade för rollen, den är inte optimerad för att hjälpa dig hitta den bästa kandidaten för rollen. Så det ideala sättet att använda en bedömning är att bestämma en tröskelpoäng (vanligtvis 55%, vi hjälper dig att jämföra) och bjuda in alla kandidater som gör poäng över tröskeln för nästa intervjurundor.

Varje AdaFace -bedömning anpassas till din arbetsbeskrivning/ idealisk kandidatperson (våra ämnesexperter kommer att välja rätt frågor för din bedömning från vårt bibliotek med 10000+ frågor). Denna bedömning kan anpassas för alla erfarenhetsnivåer.

Ja, det gör det mycket lättare för dig att jämföra kandidater. Alternativ för MCQ -frågor och ordningen på frågor randomiseras. Vi har anti-cheating/proctoring -funktioner på plats. I vår företagsplan har vi också möjlighet att skapa flera versioner av samma bedömning med frågor om liknande svårighetsnivåer.

Nej. Tyvärr stöder vi inte övningstester just nu. Du kan dock använda våra exempelfrågor för övning.

Du kan kolla in våra prisplaner.

Plattformen är helt självbetjänande, så här är ett sätt att gå vidare:

Här är en snabbguide om hur man begär en anpassad bedömning på Adaface.