Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

- 5 Ethical Hacking MCQs

- 5 La cyber-sécurité MCQs

- 5 Réseaux informatiques MCQs

Availability

Available on request

About the test:

Le test de piratage éthique évalue les connaissances et les compétences d'un candidat en piratage éthique, en se concentrant sur des sujets tels que la cybersécurité, la sécurité du réseau, la sécurité des applications Web et la sécurité sans fil. Le test évalue la capacité du candidat à identifier les vulnérabilités, à exploiter les défauts de sécurité et à fournir des solutions efficaces pour empêcher un accès non autorisé et protéger les informations sensibles.

Covered skills:

Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

Availability

Available on request

The Ethical Hacking Test helps recruiters and hiring managers identify qualified candidates from a pool of resumes, and helps in taking objective hiring decisions. It reduces the administrative overhead of interviewing too many candidates and saves time by filtering out unqualified candidates at the first step of the hiring process.

The test screens for the following skills that hiring managers look for in candidates:

Traditional assessment tools use trick questions and puzzles for the screening, which creates a lot of frustration among candidates about having to go through irrelevant screening assessments.

The main reason we started Adaface is that traditional pre-employment assessment platforms are not a fair way for companies to evaluate candidates. At Adaface, our mission is to help companies find great candidates by assessing on-the-job skills required for a role.

Why we started AdafaceWe have a very high focus on the quality of questions that test for on-the-job skills. Every question is non-googleable and we have a very high bar for the level of subject matter experts we onboard to create these questions. We have crawlers to check if any of the questions are leaked online. If/ when a question gets leaked, we get an alert. We change the question for you & let you know.

How we design questionsCe ne sont qu'un petit échantillon de notre bibliothèque de plus de 10 000 questions. Les questions réelles à ce sujet Test de piratage éthique ne sera pas googleable.

| 🧐 Question | |||||

|---|---|---|---|---|---|

Medium Cookie Security Analysis | Solve | ||||

Medium Security Incident | Solve | ||||

Medium Network Traffic Anomaly | Solve | ||||

Medium SQL Log Analysis | Solve | ||||

Medium Misappropriation Post-Migration | Solve | ||||

Medium Mac address and IP on router hop | Solve | ||||

Easy MX Record, DMARC and Email Authentication | Solve | ||||

Medium Remote network resources | Solve | ||||

Medium SSL Certificate Expiry | Solve | ||||

| 🧐 Question | 🔧 Skill | ||

|---|---|---|---|

Medium Cookie Security Analysis | 2 mins Cyber Security | Solve | |

Medium Security Incident | 2 mins Cyber Security | Solve | |

Medium Network Traffic Anomaly | 2 mins Cyber Security | Solve | |

Medium SQL Log Analysis | 2 mins Cyber Security | Solve | |

Medium Misappropriation Post-Migration | 3 mins Cyber Security | Solve | |

Medium Mac address and IP on router hop | 2 mins Computer Networks | Solve | |

Easy MX Record, DMARC and Email Authentication | 2 mins Computer Networks | Solve | |

Medium Remote network resources | 3 mins Computer Networks | Solve | |

Medium SSL Certificate Expiry | 2 mins Computer Networks | Solve |

| 🧐 Question | 🔧 Skill | 💪 Difficulty | ⌛ Time | ||

|---|---|---|---|---|---|

Cookie Security Analysis | Cyber Security | Medium | 2 mins | Solve | |

Security Incident | Cyber Security | Medium | 2 mins | Solve | |

Network Traffic Anomaly | Cyber Security | Medium | 2 mins | Solve | |

SQL Log Analysis | Cyber Security | Medium | 2 mins | Solve | |

Misappropriation Post-Migration | Cyber Security | Medium | 3 mins | Solve | |

Mac address and IP on router hop | Computer Networks | Medium | 2 mins | Solve | |

MX Record, DMARC and Email Authentication | Computer Networks | Easy | 2 mins | Solve | |

Remote network resources | Computer Networks | Medium | 3 mins | Solve | |

SSL Certificate Expiry | Computer Networks | Medium | 2 mins | Solve |

Avec Adaface, nous avons pu optimiser notre processus de sélection initiale de plus de 75 %, libérant ainsi un temps précieux tant pour les responsables du recrutement que pour notre équipe d'acquisition de talents !

Brandon Lee, Chef du personnel, Love, Bonito

The most important thing while implementing the pre-employment Test de piratage éthique in your hiring process is that it is an elimination tool, not a selection tool. In other words: you want to use the test to eliminate the candidates who do poorly on the test, not to select the candidates who come out at the top. While they are super valuable, pre-employment tests do not paint the entire picture of a candidate’s abilities, knowledge, and motivations. Multiple easy questions are more predictive of a candidate's ability than fewer hard questions. Harder questions are often "trick" based questions, which do not provide any meaningful signal about the candidate's skillset.

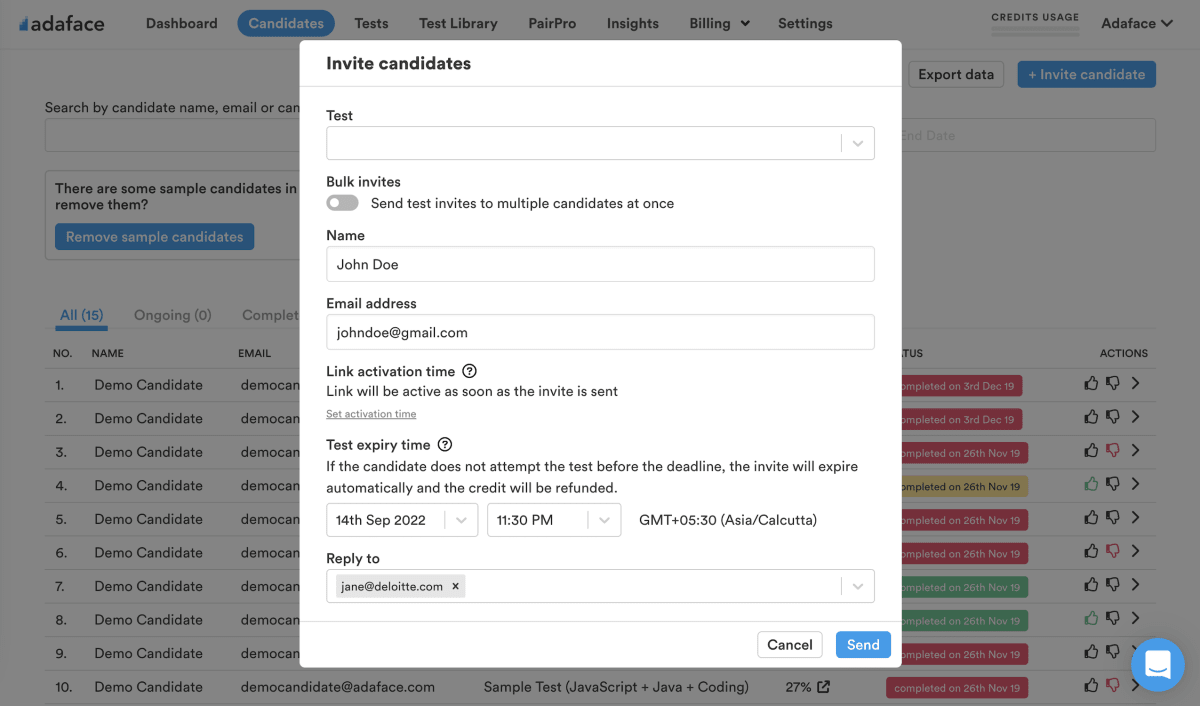

Science behind Adaface testsEmail invites: You can send candidates an email invite to the Test de piratage éthique from your dashboard by entering their email address.

Public link: You can create a public link for each test that you can share with candidates.

API or integrations: You can invite candidates directly from your ATS by using our pre-built integrations with popular ATS systems or building a custom integration with your in-house ATS.

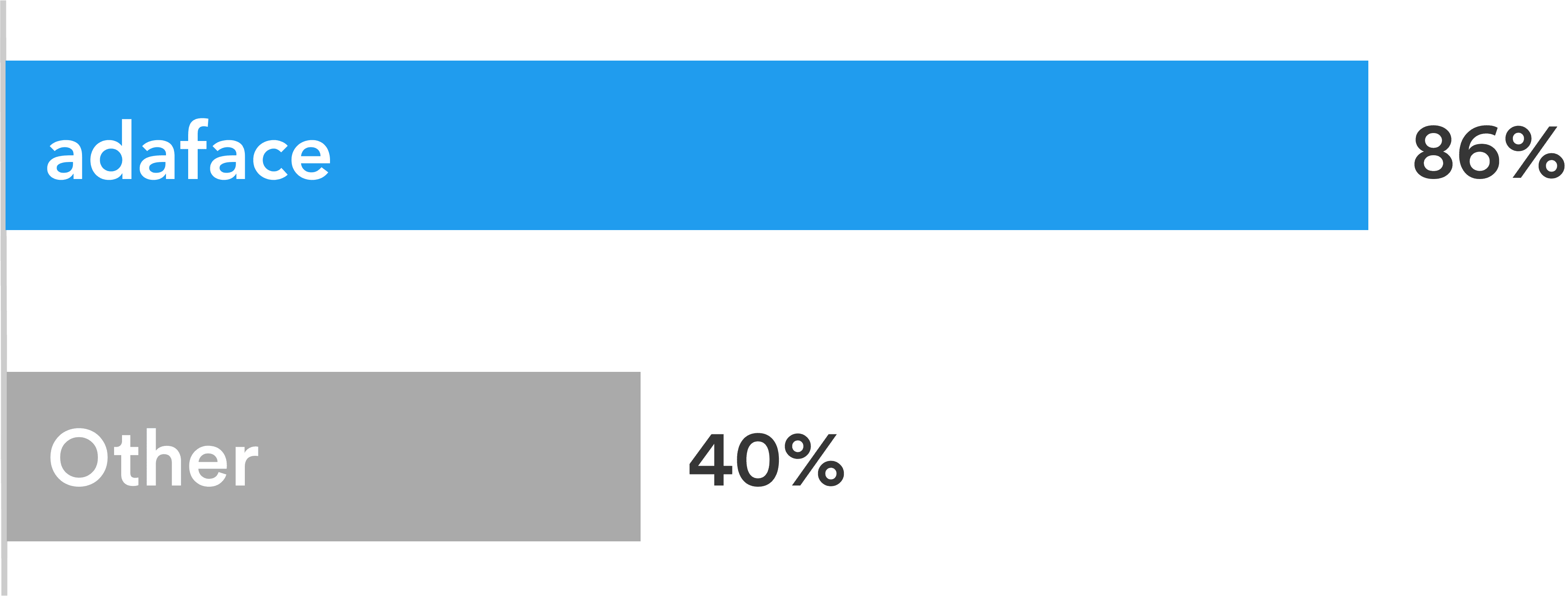

Adaface tests are conversational, low-stress, and take just 25-40 mins to complete.

This is why Adaface has the highest test-completion rate (86%), which is more than 2x better than traditional assessments.

ChatGPT protection

Screen proctoring

Plagiarism detection

Non-googleable questions

User authentication

IP proctoring

Web proctoring

Webcam proctoring

Full screen proctoring

Copy paste protection

Les responsables du recrutement ont estimé que grâce aux questions techniques qu'ils ont posées lors des entretiens avec le panel, ils étaient en mesure de déterminer quels candidats avaient obtenu de meilleurs scores et de se différencier de ceux qui avaient obtenu de moins bons résultats. Ils sont très satisfait avec la qualité des candidats présélectionnés lors de la sélection Adaface.

Oui absolument. Les évaluations personnalisées sont configurées en fonction de votre description de poste et comprendront des questions sur toutes les compétences indispensables que vous spécifiez.

Nous avons les fonctionnalités anti-modification suivantes en place:

En savoir plus sur les fonctionnalités de Proctoring.

La principale chose à garder à l'esprit est qu'une évaluation est un outil d'élimination, pas un outil de sélection. Une évaluation des compétences est optimisée pour vous aider à éliminer les candidats qui ne sont pas techniquement qualifiés pour le rôle, il n'est pas optimisé pour vous aider à trouver le meilleur candidat pour le rôle. Ainsi, la façon idéale d'utiliser une évaluation consiste à décider d'un score de seuil (généralement 55%, nous vous aidons à bencher) et à inviter tous les candidats qui marquent au-dessus du seuil pour les prochains cycles d'entrevue.

Chaque évaluation ADAFACE est personnalisée à votre description de poste / Persona de candidats idéaux (nos experts en la matière choisiront les bonnes questions pour votre évaluation de notre bibliothèque de 10000+ questions). Cette évaluation peut être personnalisée pour tout niveau d'expérience.

Oui, cela vous permet de comparer les candidats. Les options pour les questions du MCQ et l'ordre des questions sont randomisées. Nous avons Anti-Cheating / Proctoring en place. Dans notre plan d'entreprise, nous avons également la possibilité de créer plusieurs versions de la même évaluation avec des questions de niveaux de difficulté similaires.

Non. Malheureusement, nous ne soutenons pas les tests de pratique pour le moment. Cependant, vous pouvez utiliser nos exemples de questions pour la pratique.

Vous pouvez consulter nos plans de prix.

Oui, vous pouvez vous inscrire gratuitement et prévisualiser ce test.

Voici un guide rapide sur Comment demander une évaluation personnalisée sur Adaface.