Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

- 5 Ethical Hacking MCQs

- 5 Bezpieczeństwo cybernetyczne MCQs

- 5 Sieć komputerowa MCQs

Availability

Available on request

About the test:

Etyczny test hakowania ocenia wiedzę i umiejętności kandydata w zakresie hakowania etycznego, koncentrując się na takich tematach, jak bezpieczeństwo cybernetyczne, bezpieczeństwo sieci, bezpieczeństwo aplikacji internetowych i bezpieczeństwo bezprzewodowe. Test ocenia zdolność kandydata do identyfikacji luk w zabezpieczeniach, wykorzystywaniu wad bezpieczeństwa i zapewnienia skutecznych rozwiązań zapobiegających nieautoryzowanemu dostępowi i ochrony poufnych informacji.

Covered skills:

Test Duration

~ 40 min

Difficulty Level

Moderate

Questions

Availability

Available on request

The Ethical Hacking Test helps recruiters and hiring managers identify qualified candidates from a pool of resumes, and helps in taking objective hiring decisions. It reduces the administrative overhead of interviewing too many candidates and saves time by filtering out unqualified candidates at the first step of the hiring process.

The test screens for the following skills that hiring managers look for in candidates:

Traditional assessment tools use trick questions and puzzles for the screening, which creates a lot of frustration among candidates about having to go through irrelevant screening assessments.

The main reason we started Adaface is that traditional pre-employment assessment platforms are not a fair way for companies to evaluate candidates. At Adaface, our mission is to help companies find great candidates by assessing on-the-job skills required for a role.

Why we started AdafaceWe have a very high focus on the quality of questions that test for on-the-job skills. Every question is non-googleable and we have a very high bar for the level of subject matter experts we onboard to create these questions. We have crawlers to check if any of the questions are leaked online. If/ when a question gets leaked, we get an alert. We change the question for you & let you know.

How we design questionsTo tylko niewielka próbka z naszej biblioteki ponad 10 000 pytań. Rzeczywiste pytania dotyczące tego Etyczny test hakowania będzie nieobowiązany.

| 🧐 Question | |||||

|---|---|---|---|---|---|

Medium Cookie Security Analysis | Solve | ||||

Medium Security Incident | Solve | ||||

Medium Network Traffic Anomaly | Solve | ||||

Medium SQL Log Analysis | Solve | ||||

Medium Misappropriation Post-Migration | Solve | ||||

Medium Mac address and IP on router hop | Solve | ||||

Easy MX Record, DMARC and Email Authentication | Solve | ||||

Medium Remote network resources | Solve | ||||

Medium SSL Certificate Expiry | Solve | ||||

| 🧐 Question | 🔧 Skill | ||

|---|---|---|---|

Medium Cookie Security Analysis | 2 mins Cyber Security | Solve | |

Medium Security Incident | 2 mins Cyber Security | Solve | |

Medium Network Traffic Anomaly | 2 mins Cyber Security | Solve | |

Medium SQL Log Analysis | 2 mins Cyber Security | Solve | |

Medium Misappropriation Post-Migration | 3 mins Cyber Security | Solve | |

Medium Mac address and IP on router hop | 2 mins Computer Networks | Solve | |

Easy MX Record, DMARC and Email Authentication | 2 mins Computer Networks | Solve | |

Medium Remote network resources | 3 mins Computer Networks | Solve | |

Medium SSL Certificate Expiry | 2 mins Computer Networks | Solve |

| 🧐 Question | 🔧 Skill | 💪 Difficulty | ⌛ Time | ||

|---|---|---|---|---|---|

Cookie Security Analysis | Cyber Security | Medium | 2 mins | Solve | |

Security Incident | Cyber Security | Medium | 2 mins | Solve | |

Network Traffic Anomaly | Cyber Security | Medium | 2 mins | Solve | |

SQL Log Analysis | Cyber Security | Medium | 2 mins | Solve | |

Misappropriation Post-Migration | Cyber Security | Medium | 3 mins | Solve | |

Mac address and IP on router hop | Computer Networks | Medium | 2 mins | Solve | |

MX Record, DMARC and Email Authentication | Computer Networks | Easy | 2 mins | Solve | |

Remote network resources | Computer Networks | Medium | 3 mins | Solve | |

SSL Certificate Expiry | Computer Networks | Medium | 2 mins | Solve |

Dzięki Adaface udało nam się zoptymalizować nasz proces wstępnej selekcji o ponad 75%, oszczędzając cenny czas zarówno menedżerom ds. rekrutacji, jak i naszemu zespołowi ds. pozyskiwania talentów!

Brandon Lee, Głowa Ludu, Love, Bonito

The most important thing while implementing the pre-employment Etyczny test hakowania in your hiring process is that it is an elimination tool, not a selection tool. In other words: you want to use the test to eliminate the candidates who do poorly on the test, not to select the candidates who come out at the top. While they are super valuable, pre-employment tests do not paint the entire picture of a candidate’s abilities, knowledge, and motivations. Multiple easy questions are more predictive of a candidate's ability than fewer hard questions. Harder questions are often "trick" based questions, which do not provide any meaningful signal about the candidate's skillset.

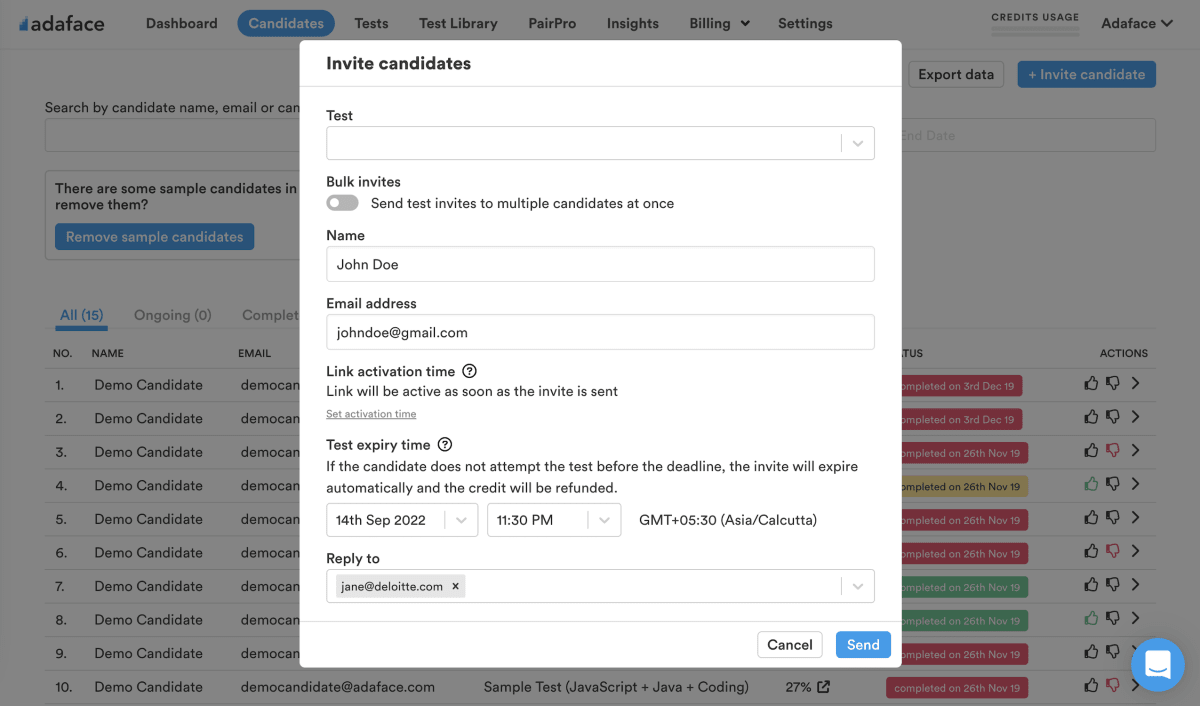

Science behind Adaface testsEmail invites: You can send candidates an email invite to the Etyczny test hakowania from your dashboard by entering their email address.

Public link: You can create a public link for each test that you can share with candidates.

API or integrations: You can invite candidates directly from your ATS by using our pre-built integrations with popular ATS systems or building a custom integration with your in-house ATS.

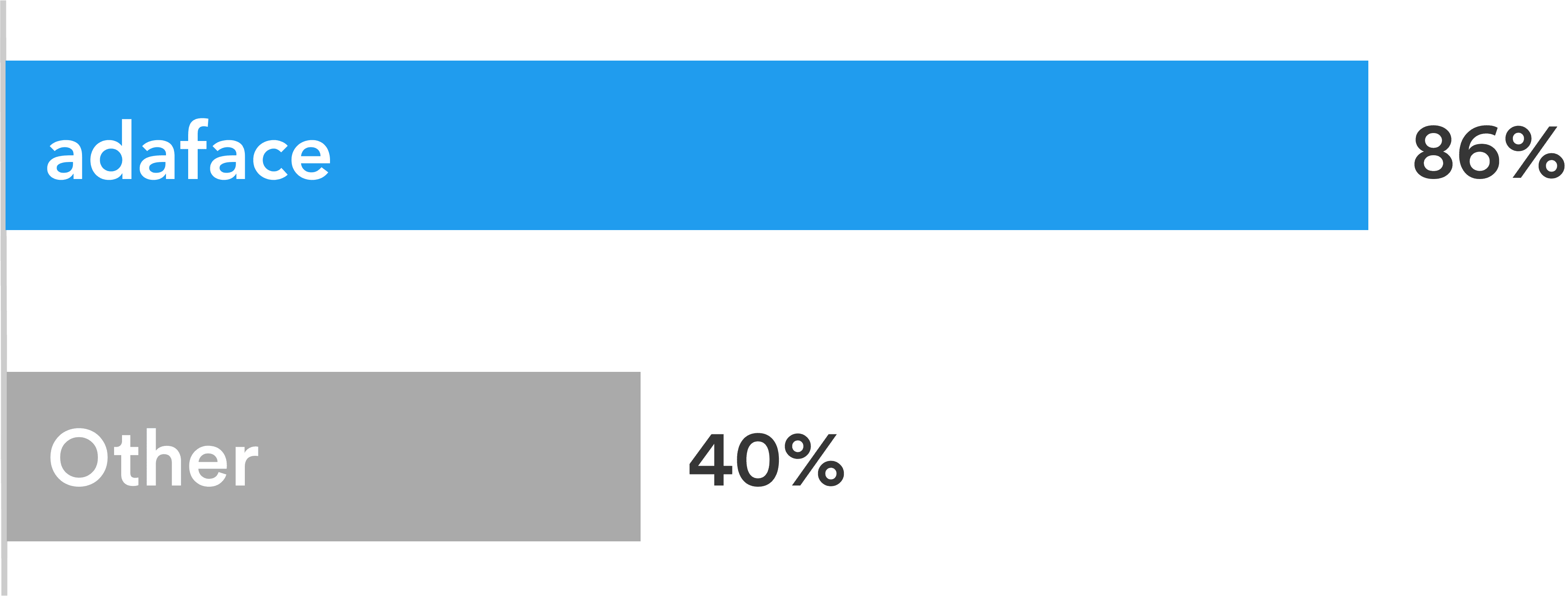

Adaface tests are conversational, low-stress, and take just 25-40 mins to complete.

This is why Adaface has the highest test-completion rate (86%), which is more than 2x better than traditional assessments.

ChatGPT protection

Screen proctoring

Plagiarism detection

Non-googleable questions

User authentication

IP proctoring

Web proctoring

Webcam proctoring

Full screen proctoring

Copy paste protection

Menedżerowie ds. rekrutacji mieli poczucie, że dzięki technicznym pytaniom, które zadawali podczas rozmów panelowych, byli w stanie stwierdzić, którzy kandydaci uzyskali lepsze wyniki, i odróżnić się od tych, którzy również nie uzyskali takich punktów. Oni są bardzo zadowolony z jakością kandydatów wybranych do selekcji Adaface.

Tak, absolutnie. Oceny niestandardowe są konfigurowane na podstawie opisu stanowiska i będą zawierać pytania dotyczące wszystkich określonych umiejętności, które określasz.

Mamy następujące funkcje anty-cheatingowe:

Przeczytaj więcej o funkcjach Proctoring.

Najważniejsze, o czym należy pamiętać, jest to, że ocena jest narzędziem eliminacyjnym, a nie narzędziem wyboru. Ocena umiejętności jest zoptymalizowana, aby pomóc Ci wyeliminować kandydatów, którzy nie są technicznie zakwalifikowani do roli, nie jest zoptymalizowana, aby pomóc Ci znaleźć najlepszego kandydata do tej roli. Dlatego idealnym sposobem na wykorzystanie oceny jest podjęcie decyzji o wyniku progowym (zwykle 55%, pomagamy Ci porównać) i zaprosić wszystkich kandydatów, którzy wyniki powyżej progu na następne rundy wywiadu.

Każda ocena Adaface jest dostosowana do opisu stanowiska/ idealnego kandydującego osobowości (nasi eksperci przedmiotu będą podejmować właściwe pytania dotyczące oceny z naszej biblioteki ponad 10000 pytań). Ocenę tę można dostosować do dowolnego poziomu doświadczenia.

Tak, znacznie ułatwia porównanie kandydatów. Opcje pytań MCQ i kolejność pytań są losowe. Mamy funkcje anty-cheating/proctoring. W naszym planie korporacyjnym mamy również możliwość tworzenia wielu wersji tej samej oceny z pytaniami o podobnych poziomach trudności.

Nie. Niestety, w tej chwili nie wspieramy testów ćwiczeń. Możesz jednak użyć naszych przykładowych pytań do ćwiczeń.

Możesz sprawdzić nasze Plany cenowe.

Tak, możesz zarejestrować się za darmo i podgląd tego testu.

Oto szybki przewodnik dotyczący jak poprosić o ocenę niestandardową na Adaface.