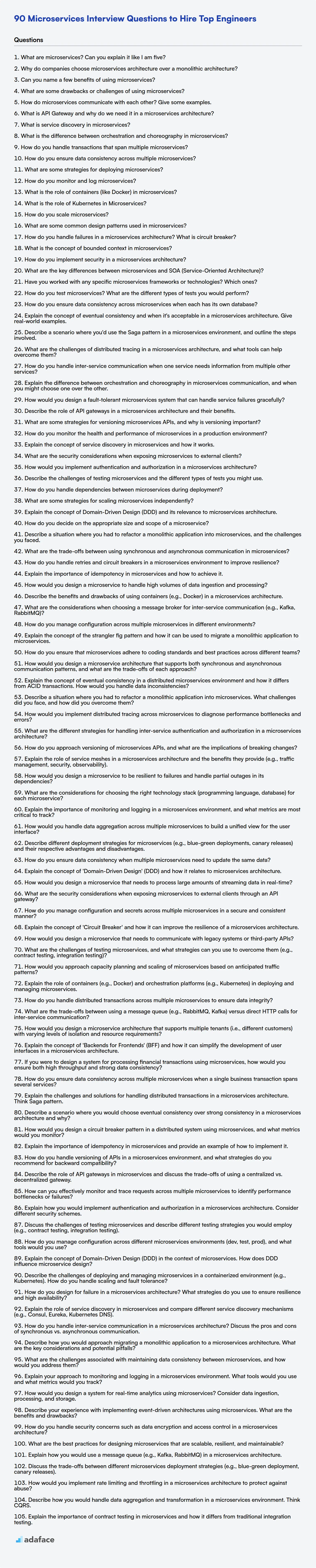

90 Preguntas de Entrevista sobre Microservicios para Contratar a los Mejores Ingenieros

La arquitectura de microservicios es ahora el estándar de facto para la construcción de aplicaciones escalables y resilientes, lo que significa que la evaluación de los candidatos requiere una comprensión matizada de los principios subyacentes. Los entrevistadores necesitan una lista de preguntas bien preparada para evaluar con precisión la experiencia de un candidato en este campo, y nuestra guía sobre las habilidades requeridas para un arquitecto de software puede proporcionar algo de contexto.

Esta entrada de blog proporciona un banco de preguntas para que los gerentes de contratación y los reclutadores evalúen a los candidatos en varios niveles de experiencia, desde básico hasta experto, y también incluye un conjunto de preguntas de opción múltiple. Cada pregunta está diseñada para revelar la profundidad del conocimiento de un candidato y su experiencia práctica con los microservicios.

Al utilizar estas preguntas, puede identificar a los candidatos que no solo entienden la teoría, sino que también tienen experiencia práctica en la construcción e implementación de microservicios y, para mejorar aún más su proceso de evaluación, considere utilizar las evaluaciones de habilidades de Adaface, como nuestra prueba en línea de Java antes de la entrevista.

Tabla de contenidos

Preguntas básicas de la entrevista de microservicios

Preguntas intermedias de la entrevista de microservicios

Preguntas avanzadas de la entrevista de microservicios

Preguntas de la entrevista de microservicios para expertos

Cuestionario de opción múltiple (MCQ) de microservicios

¿Qué habilidades de microservicios debe evaluar durante la fase de la entrevista?

3 consejos para usar preguntas de la entrevista de microservicios

Contrata al mejor talento en microservicios con pruebas de habilidades

Descarga la plantilla de preguntas de la entrevista de microservicios en múltiples formatos

1. ¿Qué son los microservicios? ¿Puedes explicarlo como si tuviera cinco años?

Imagina que tienes un gran robot de juguete, ¡pero es difícil jugar con él porque lo hace todo! Los microservicios son como tomar ese gran robot y dividirlo en robots más pequeños, cada uno haciendo solo una cosa. Un robot podría moverse, otro podría hablar y otro podría disparar láseres. Estos pequeños robots pueden trabajar juntos para hacer todo lo que hacía el gran robot, pero son más fáciles de entender y arreglar si algo sale mal.

Así que, en lugar de un gran programa que lo hace todo, tenemos muchos programas pequeños, cada uno responsable de una pequeña parte del trabajo. Esto hace que sea más fácil actualizar partes del sistema sin afectar a todo, ¡como arreglar un pequeño robot sin detener a todos los demás!

2. ¿Por qué las empresas eligen la arquitectura de microservicios sobre una arquitectura monolítica?

Las empresas eligen la arquitectura de microservicios sobre la arquitectura monolítica principalmente por una mayor agilidad, escalabilidad y resiliencia. Los microservicios permiten a los equipos trabajar de forma independiente en bases de código más pequeñas y manejables, lo que conduce a ciclos de desarrollo más rápidos y despliegues más fáciles. Cada servicio puede escalarse de forma independiente en función de sus necesidades específicas, optimizando la utilización de los recursos. Si un microservicio falla, el resto de la aplicación puede seguir funcionando, mejorando la resiliencia general del sistema.

Las arquitecturas monolíticas, aunque son más sencillas de desarrollar inicialmente, pueden volverse difíciles de mantener y escalar a medida que crece la aplicación. Los cambios en una parte de la aplicación pueden tener consecuencias no deseadas en otras partes, lo que lleva a ciclos de prueba más largos y cadencias de lanzamiento más lentas. Además, escalar una aplicación monolítica a menudo requiere escalar toda la aplicación, incluso si solo una pequeña parte de ella está bajo una gran carga.

3. ¿Puede nombrar algunos beneficios del uso de microservicios?

Los microservicios ofrecen varios beneficios, incluyendo una mejor escalabilidad, implementaciones independientes y una mayor resiliencia. Debido a que los servicios son independientes, los componentes individuales se pueden escalar según sea necesario sin afectar a toda la aplicación. Esto también permite implementaciones más rápidas y frecuentes, ya que los cambios en un servicio no requieren volver a implementar toda la aplicación. Además, si un microservicio falla, no necesariamente derriba todo el sistema, lo que aumenta la resiliencia general.

Otra ventaja es la diversidad tecnológica. Se pueden construir diferentes microservicios utilizando diferentes tecnologías que sean las más adecuadas para sus funciones específicas. Por ejemplo, un microservicio podría usar Python y Flask, mientras que otro usa Java y Spring Boot. Esto permite a los equipos elegir la herramienta adecuada para el trabajo, lo que aumenta la velocidad y la eficiencia del desarrollo.

4. ¿Cuáles son algunos inconvenientes o desafíos del uso de microservicios?

Los microservicios, aunque ofrecen beneficios como implementaciones independientes y escalabilidad, introducen varios desafíos. Una mayor complejidad es un inconveniente importante, que requiere una infraestructura, herramientas y monitoreo robustos para gestionar numerosos servicios. Los sistemas distribuidos son inherentemente más complejos de depurar y rastrear problemas a través de los límites del servicio.

La consistencia de los datos también puede ser difícil de mantener en múltiples bases de datos propiedad de diferentes servicios, lo que podría conducir a modelos de consistencia eventual. Otros desafíos incluyen la sobrecarga de la comunicación entre servicios (latencia, serialización/deserialización), la necesidad de gobernanza descentralizada y el aumento de los costos operativos debido a la gestión de un entorno más complejo.

5. ¿Cómo se comunican los microservicios entre sí? Da algunos ejemplos.

Los microservicios se comunican entre sí utilizando varios mecanismos, principalmente a través de APIs. El enfoque más común es la comunicación síncrona a través de APIs REST (usando HTTP). Por ejemplo, un servicio podría hacer una solicitud GET al punto final de otro servicio para recuperar datos, o una solicitud POST para activar una acción. Otro enfoque común es la comunicación asíncrona utilizando colas o intermediarios de mensajes como RabbitMQ o Kafka. En este caso, los servicios publican mensajes en una cola/tema, y otros servicios se suscriben a esas colas/temas para recibir y procesar los mensajes.

6. ¿Qué es una puerta de enlace API (API Gateway) y por qué la necesitamos en una arquitectura de microservicios?

Una puerta de enlace API actúa como un único punto de entrada para todas las solicitudes del cliente en una arquitectura de microservicios. En lugar de que los clientes accedan directamente a los microservicios individuales, interactúan con la puerta de enlace API, que luego enruta las solicitudes a los servicios de backend apropiados. Es un proxy inverso.

La necesitamos porque desacopla a los clientes de la estructura interna de los microservicios, proporcionando varios beneficios:

- Punto de entrada centralizado: Simplifica las interacciones del cliente y reduce la complejidad.

- Enrutamiento de solicitudes: Enruta las solicitudes a los microservicios apropiados.

- Autenticación y autorización: Maneja las preocupaciones de seguridad en un solo lugar.

- Limitación de frecuencia (Rate limiting): Protege los servicios de backend de la sobrecarga.

- Transformación: Permite la transformación de solicitudes y respuestas para diferentes necesidades del cliente.

- Reduce el acoplamiento: La arquitectura de microservicios se puede cambiar sin afectar a los consumidores de la API.

7. ¿Qué es el descubrimiento de servicios en microservicios?

El descubrimiento de servicios en microservicios es el proceso automatizado de localizar y conectarse a las instancias de servicio disponibles en un entorno dinámico. Permite que los servicios se encuentren entre sí sin configuraciones codificadas, lo cual es esencial en una arquitectura de microservicios donde las instancias de servicio se crean, destruyen y escalan con frecuencia. Sin el descubrimiento de servicios, la gestión de las ubicaciones de red de los servicios en constante cambio sería extremadamente compleja.

Existen dos patrones principales para el descubrimiento de servicios:

- Descubrimiento del lado del cliente: El cliente consulta un registro de servicios para encontrar instancias de servicio disponibles y luego se conecta directamente a una de ellas.

- Descubrimiento del lado del servidor: Los clientes se conectan a un balanceador de carga, que a su vez consulta el registro de servicios y enruta la solicitud a una instancia de servicio disponible. Ejemplos de tecnologías utilizadas incluyen:

Eureka,Consulyetcd.

8. ¿Cuál es la diferencia entre orquestación y coreografía en microservicios?

La orquestación y la coreografía son patrones para gestionar las interacciones entre microservicios, pero difieren en cómo se controlan las interacciones. La orquestación se basa en un orquestador central que le dice a cada microservicio qué hacer. Este componente central gestiona el flujo de trabajo general. La coreografía, por otro lado, hace que cada microservicio reaccione a los eventos y sepa qué acciones realizar en función de esos eventos sin un controlador central. Es un enfoque más descentralizado.

En la orquestación, la comunicación es de arriba a abajo, con el orquestador coordinando los servicios. En la coreografía, los servicios se comunican publicando eventos a los que otros servicios se suscriben, creando un sistema reactivo. Ejemplos de marcos de orquestación incluyen motores BPMN o implementaciones de flujo de trabajo personalizadas. Ejemplos de patrones de coreografía incluyen colas de mensajes como Kafka o RabbitMQ donde los servicios publican y consumen eventos.

9. ¿Cómo se gestionan las transacciones que abarcan múltiples microservicios?

Manejar transacciones a través de múltiples microservicios es complejo, ya que no existe una gestión de transacciones distribuida como en las bases de datos monolíticas. Dos patrones comunes son Saga y Two-Phase Commit (2PC). Saga implica una secuencia de transacciones locales, cada una actualizando un solo microservicio. Si una falla, se ejecutan transacciones de compensación para deshacer los cambios anteriores, asegurando la consistencia eventual. Hay dos tipos de Saga: Basada en coreografía (los servicios se comunican a través de eventos) y Basada en orquestación (un orquestador central gestiona el flujo de trabajo).

2PC es otro enfoque donde todos los microservicios participantes deben acordar comprometerse antes de que se realicen cambios permanentes. Si bien proporciona una consistencia fuerte, puede introducir cuellos de botella en el rendimiento y un acoplamiento estrecho, lo que lo hace menos adecuado para arquitecturas de microservicios altamente distribuidas. La elección entre Saga y 2PC depende de los requisitos específicos del sistema, equilibrando la consistencia, el rendimiento y la complejidad.

10. ¿Cómo se asegura la consistencia de los datos en múltiples microservicios?

Asegurar la consistencia de los datos entre microservicios es un desafío complejo. Las estrategias comunes incluyen: Patrón Saga (orquestación o coreografía), donde se coordina una serie de transacciones locales en los servicios; Compromiso de dos fases (2PC) (menos común en microservicios debido al acoplamiento estricto), un protocolo de transacción distribuida; y Consistencia eventual, donde los datos pueden ser temporalmente inconsistentes pero convergen con el tiempo. Para la consistencia eventual, técnicas como las transacciones de compensación y la idempotencia son cruciales para manejar fallos. El uso de colas de mensajes (por ejemplo, Kafka, RabbitMQ) puede ayudar a garantizar una entrega de eventos fiable.

Por ejemplo, si un servicio de pedidos necesita actualizar el inventario en un servicio de inventario, el servicio de pedidos publica un evento 'PedidoCreado'. El servicio de inventario consume este evento e intenta actualizar su stock. Si la actualización del inventario falla, se puede activar una transacción de compensación (por ejemplo, el evento 'PedidoCancelado') para revertir el pedido. La Idempotencia asegura que procesar el mismo evento varias veces tiene el mismo efecto que procesarlo una vez, evitando efectos secundarios no deseados debido a reintentos. Cada servicio debería, idealmente, ser propietario de sus datos, minimizando el acceso directo a la base de datos entre los servicios.

11. ¿Cuáles son algunas estrategias para implementar microservicios?

Existen varias estrategias para implementar microservicios. Algunos enfoques comunes incluyen:

- Despliegue Azul/Verde: Despliegue una nueva versión (verde) junto a la antigua (azul). Una vez que la nueva versión se verifica, cambie el tráfico. Esto minimiza el tiempo de inactividad.

- Despliegue Canary: Implemente gradualmente una nueva versión para un pequeño subconjunto de usuarios. Supervise el rendimiento y los errores antes de implementarlo para todos. Esto permite la detección temprana de problemas.

- Despliegue Progresivo: Actualice las instancias de microservicios de una en una o en pequeños lotes. Esto evita una interrupción completa, pero requiere compatibilidad con versiones anteriores durante el proceso de actualización.

- Despliegue In-situ: Detenga la versión anterior e implemente la nueva versión en las mismas instancias.

- Despliegue Serverless: Implemente microservicios como funciones utilizando plataformas como AWS Lambda o Azure Functions. Esto simplifica la implementación y el escalado.

Considere factores como la tolerancia al tiempo de inactividad, la estrategia de retroceso y la complejidad al elegir un método de despliegue. La contenedorización (por ejemplo, Docker) y la orquestación (por ejemplo, Kubernetes) se utilizan a menudo para facilitar estos despliegues. Por ejemplo, usando una actualización progresiva en Kubernetes: kubectl rolling-update my-app --image=new-image:latest.

12. ¿Cómo se supervisan y registran los microservicios?

La supervisión y el registro efectivos de microservicios implican varios aspectos clave. Para la supervisión, usaría una combinación de métricas, rastreo distribuido y comprobaciones de estado. Las métricas, recopiladas por herramientas como Prometheus, brindan información sobre la utilización de recursos, los tiempos de respuesta y las tasas de error. El rastreo distribuido, utilizando herramientas como Jaeger o Zipkin, ayuda a rastrear las solicitudes a través de múltiples servicios. Las comprobaciones de estado exponen endpoints para verificar la disponibilidad del servicio. También usaría Grafana o herramientas similares para crear dashboards que visualicen estas métricas y rastreos.

Para el registro, implementaría el registro centralizado utilizando herramientas como la pila ELK (Elasticsearch, Logstash, Kibana) o Splunk. El registro estructurado (por ejemplo, utilizando el formato JSON) es crucial para la consulta y el análisis eficientes. Se deben añadir IDs de correlación a los registros para rastrear las solicitudes a través de los servicios. Se configuran mecanismos de alerta para notificar al equipo cuando se superan umbrales específicos. Los paneles de control centralizados con alertas permiten respuestas proactivas a posibles problemas.

13. ¿Cuál es el papel de los contenedores (como Docker) en los microservicios?

Los contenedores, como Docker, desempeñan un papel crucial en las arquitecturas de microservicios al proporcionar un entorno ligero y aislado para cada microservicio. Encapsulan un microservicio y todas sus dependencias (bibliotecas, binarios, archivos de configuración) en una única unidad portátil. Esto asegura que el microservicio se ejecute consistentemente en diferentes entornos (desarrollo, pruebas, producción).

El uso de contenedores ofrece varios beneficios:

- Aislamiento: Cada microservicio se ejecuta en su propio contenedor aislado, lo que previene conflictos de dependencias y asegura que los fallos en un microservicio no afecten a otros.

- Portabilidad: Los contenedores se pueden mover y desplegar fácilmente en diferentes entornos, simplificando el proceso de despliegue.

- Escalabilidad: Los contenedores se pueden escalar fácilmente hacia arriba o hacia abajo según la demanda, lo que permite una utilización eficiente de los recursos.

- Despliegue Simplificado: Las herramientas de orquestación de contenedores como Kubernetes automatizan el despliegue, el escalado y la gestión de los microservicios en contenedores.

14. ¿Cuál es el papel de Kubernetes en los microservicios?

Kubernetes es una plataforma de orquestación de contenedores que juega un papel vital en la gestión y el escalado de microservicios. Automatiza el despliegue, el escalado y la gestión de aplicaciones en contenedores.

Específicamente, Kubernetes ayuda con:

- Descubrimiento de servicios: Kubernetes proporciona mecanismos para que los microservicios se descubran y se comuniquen entre sí utilizando nombres de servicio en lugar de direcciones IP codificadas, utilizando su propio DNS.

- Balanceo de carga: Distribuye el tráfico entre múltiples instancias de un microservicio para garantizar alta disponibilidad y rendimiento.

- Escalado: Kubernetes puede escalar automáticamente el número de instancias de microservicios según la demanda, asegurando que la aplicación pueda manejar cargas variables.

- Autorreparación: Kubernetes monitorea la salud de los microservicios y reinicia automáticamente los contenedores fallidos.

- Despliegues y reversiones automatizadas: Simplifica el proceso de despliegue de nuevas versiones de microservicios y la reversión a versiones anteriores si es necesario.

15. ¿Cómo se escalan los microservicios?

Escalar microservicios implica escalar cada servicio de forma independiente según sus necesidades específicas. El escalado horizontal, donde se agregan más instancias de un servicio, es el enfoque más común. Esto se puede automatizar mediante el uso de plataformas de orquestación de contenedores como Kubernetes, que ajusta dinámicamente el número de instancias en función de la utilización de recursos o el volumen de solicitudes. El balanceo de carga distribuye el tráfico entre estas instancias.

Existen varias estrategias para optimizar el escalado. Estas incluyen:

- Caché: Reduce la carga en los servicios mediante el almacenamiento en caché de los datos a los que se accede con frecuencia.

- Optimización de la base de datos: Optimiza las consultas a la base de datos y considera el uso de réplicas de lectura.

- Comunicación asíncrona: Usa colas de mensajes (por ejemplo, Kafka, RabbitMQ) para operaciones no críticas para desacoplar los servicios y mejorar la capacidad de respuesta.

- Optimización del código: Perfila el código para identificar cuellos de botella y optimizar el rendimiento.

- Escalado automático: Utiliza herramientas para escalar automáticamente los servicios en función de métricas predefinidas. La supervisión y el registro adecuados son cruciales para identificar los cuellos de botella de escalado y garantizar el buen estado de sus microservicios.

16. ¿Cuáles son algunos patrones de diseño comunes utilizados en los microservicios?

- API Gateway: Actúa como un único punto de entrada para los clientes, enrutando las solicitudes a los microservicios apropiados.

- Circuit Breaker: Previene fallos en cascada al detener temporalmente las solicitudes a un servicio que falla.

- Aggregator: Combina datos de múltiples servicios en una única respuesta.

- CQRS (Separación de Responsabilidad de Comando y Consulta): Separa las operaciones de lectura y escritura para un rendimiento y escalabilidad optimizados. Útil si la proporción de lecturas es mucho mayor que la de escrituras y viceversa.

- Event Sourcing: Captura todos los cambios en el estado de una aplicación como una secuencia de eventos, lo que permite la auditoría y las capacidades de reproducción. Útil si se requiere auditoría y la complejidad de la aplicación es baja.

- Saga: Gestiona transacciones distribuidas a través de múltiples servicios, garantizando la consistencia de los datos. Hay dos tipos principales de sagas: Sagas basadas en coreografía y Sagas basadas en orquestación.

- Strangler Fig: Reemplaza gradualmente una aplicación monolítica con microservicios, lo que permite una transición suave. Esto incluye la introducción de nuevas funcionalidades con microservicios y la eliminación gradual de las funcionalidades antiguas de la aplicación monolítica.

- Backends for Frontends (BFF): Crea servicios backend separados adaptados a interfaces de usuario específicas, optimizando la experiencia del usuario.

Estos patrones abordan desafíos como el descubrimiento de servicios, la tolerancia a fallos y la consistencia de datos en una arquitectura de microservicios distribuida.

17. ¿Cómo se gestionan los fallos en una arquitectura de microservicios? ¿Qué es un interruptor de circuito?

En una arquitectura de microservicios, los fallos son inevitables. Gestionarlos con elegancia es crucial para mantener la estabilidad del sistema. Las estrategias incluyen reintentos (con retroceso exponencial), tiempos de espera, descarga de carga (limitando las peticiones entrantes) y, lo más importante, los interruptores de circuito.

Un interruptor de circuito es un patrón de diseño que previene fallos en cascada. Funciona como un interruptor de circuito eléctrico: cuando un servicio falla repetidamente, el interruptor de circuito se "abre", impidiendo que lleguen más peticiones al servicio fallido. En su lugar, devuelve una respuesta de reserva (por ejemplo, datos en caché o un valor predeterminado) o lanza una excepción. Después de un período de tiempo de espera, el interruptor de circuito entra en un estado "semiabierto", permitiendo que un número limitado de peticiones de prueba pasen. Si estas peticiones tienen éxito, el interruptor de circuito se "cierra", reanudando el funcionamiento normal. Si fallan, el interruptor de circuito vuelve al estado "abierto".

18. ¿Cuál es el concepto de contexto delimitado en microservicios?

Un contexto delimitado en microservicios define un dominio o subdominio específico dentro de un sistema más grande, estableciendo límites claros para los modelos, datos y código. Significa que cada microservicio posee sus datos y lógica dentro de este contexto y es responsable de mantener su consistencia. Es una forma estratégica de descomponer un sistema complejo en unidades más pequeñas y manejables, evitando la superposición conceptual y reduciendo el riesgo de crear una aplicación monolítica con un alto grado de acoplamiento. Diferentes contextos delimitados pueden usar diferentes tecnologías y modelos de datos sin afectarse entre sí.

Los beneficios clave de usar contextos delimitados incluyen:

- Mantenibilidad y escalabilidad mejoradas.

- Complejidad reducida dentro de cada microservicio.

- Mayor autonomía para los equipos de desarrollo.

- Mejor alineación con los dominios de negocio.

19. ¿Cómo se implementa la seguridad en una arquitectura de microservicios?

Asegurar una arquitectura de microservicios implica varias estrategias clave. La autenticación y la autorización son cruciales, a menudo implementadas utilizando estándares como OAuth 2.0 y OpenID Connect. Una puerta de enlace API actúa como un punto central para manejar la autenticación, autorización y limitación de velocidad antes de que las solicitudes lleguen a los servicios individuales. Considere el uso de JSON Web Tokens (JWTs) para propagar de forma segura la identidad del usuario entre los servicios.

La comunicación de servicio a servicio debe asegurarse con TLS/SSL. Implemente una validación de entrada adecuada y la codificación de salida en cada servicio para evitar ataques de inyección. Escanee regularmente en busca de vulnerabilidades, aplique el principio del mínimo privilegio al asignar permisos e implemente registros y monitoreo robustos para detectar y responder a incidentes de seguridad.

20. ¿Cuáles son las diferencias clave entre los microservicios y SOA (Arquitectura Orientada a Servicios)?

Tanto los microservicios como SOA tienen como objetivo construir aplicaciones utilizando servicios, pero difieren en filosofía e implementación. SOA a menudo utiliza un bus de servicios empresarial (ESB) centralizado para la comunicación y la gobernanza, lo que lleva a servicios más pesados y monolíticos que comparten recursos. Los microservicios, por el contrario, abogan por una gobernanza descentralizada, con cada servicio pequeño, independiente e implementable. Típicamente usan protocolos livianos como REST o gRPC para la comunicación y favorecen los puntos finales inteligentes con tuberías tontas.

Las diferencias clave incluyen:

- Tamaño del servicio: Los servicios SOA tienden a ser más grandes y de grano más grueso, mientras que los microservicios son más pequeños y de grano más fino.

- Comunicación: SOA a menudo se basa en un ESB central, los microservicios favorecen la comunicación directa o colas de mensajes ligeras.

- Gobernanza: SOA generalmente tiene una gobernanza centralizada, los microservicios favorecen la gobernanza descentralizada.

- Tecnología: SOA puede ser agnóstico a la tecnología, los microservicios a menudo utilizan tecnologías modernas y ligeras.

- Implementación: Los microservicios son implementables de forma independiente, los servicios SOA pueden tener dependencias que hacen que la implementación sea más compleja.

- Acoplamiento: Los servicios SOA a menudo están más débilmente acoplados a través del ESB, los microservicios son idealmente implementables de forma independiente y, por lo tanto, están muy desacoplados.

21. ¿Has trabajado con algún framework o tecnología específica de microservicios? ¿Cuáles?

Sí, tengo experiencia con varios frameworks y tecnologías de microservicios. Específicamente, he trabajado con Spring Boot y Spring Cloud en el ecosistema Java, utilizando características como el descubrimiento de servicios con Eureka, puertas de enlace de API con Zuul (ahora Spring Cloud Gateway) y gestión de configuración con Spring Cloud Config. También tengo experiencia en la construcción de microservicios utilizando Node.js con Express, a menudo utilizando Docker y Kubernetes para la contenerización y orquestación.

Además, he trabajado con colas de mensajes como RabbitMQ y Kafka para la comunicación asíncrona entre servicios. Tengo cierta familiaridad con gRPC para la comunicación de alto rendimiento entre servicios y he usado API RESTful extensivamente para interacciones síncronas. En términos de mallas de servicio, he explorado Istio y Linkerd para gestionar la comunicación de servicio a servicio. También se usó docker-compose para gestionar las interdependencias.

22. ¿Cómo se prueban los microservicios? ¿Cuáles son los diferentes tipos de pruebas que realizaría?

Las pruebas de microservicios implican varios niveles y tipos de pruebas para garantizar su funcionalidad, fiabilidad e integración. Los diferentes tipos de pruebas realizadas incluyen:

-

Pruebas unitarias: Pruebas de componentes/módulos individuales de microservicios de forma aislada. Estas aseguran que cada función/método funciona como se espera. A menudo se utilizan herramientas de cobertura de código.

-

Pruebas de integración: Pruebas de la interacción entre dos o más microservicios. Esto valida que pueden comunicarse e intercambiar datos correctamente. A menudo se utilizan simulaciones y "stubbing" para aislar los servicios que se están probando.

-

Pruebas de contrato: Verificación de que los microservicios se adhieren a los contratos acordados (API). Esto ayuda a prevenir cambios que rompan la compatibilidad cuando un servicio se actualiza.

-

Pruebas de extremo a extremo (E2E): Pruebas de todo el sistema, incluidos todos los microservicios y las dependencias externas. Esto asegura la funcionalidad general de la aplicación desde la perspectiva del usuario.

-

Pruebas de rendimiento: Medición del rendimiento de los microservicios en diferentes condiciones de carga. Esto ayuda a identificar cuellos de botella y a garantizar que el sistema pueda manejar el tráfico esperado.

-

Pruebas de seguridad: Identificación de vulnerabilidades de seguridad en los microservicios. Esto incluye pruebas de autenticación, autorización y protección de datos.

-

Pruebas de carga: Evaluar cómo se comporta el microservicio bajo una carga máxima esperada. Esto ayudará a identificar posibles problemas que surjan con un gran número de solicitudes concurrentes.

-

Ingeniería del caos: Introducir intencionadamente fallos (por ejemplo, interrupciones del servicio, latencia de la red) para probar la resiliencia y la tolerancia a fallos del sistema.

Por ejemplo, al usar RestTemplate para llamar a otros servicios, podrías simular RestTemplate usando Mockito o frameworks de simulación similares. Querrás verificar los códigos de estado de la respuesta y los datos esperados devueltos por el otro servicio.

Preguntas de entrevista para microservicios intermedios

1. ¿Cómo aseguras la consistencia de los datos entre microservicios cuando cada uno tiene su propia base de datos?

Asegurar la consistencia de los datos entre microservicios con bases de datos independientes es un desafío, pero crucial. Se pueden emplear varios patrones, a menudo en combinación.

- Patrón Saga: Esto implica una secuencia de transacciones locales a través de servicios. Si una transacción falla, se ejecutan transacciones de compensación para deshacer los cambios anteriores, manteniendo la consistencia eventual.

- Compromiso de dos fases (2PC): Un protocolo de transacción distribuida donde todos los servicios participantes deben acordar confirmar antes de que los cambios se hagan duraderos. Esto generalmente se desaconseja en los microservicios debido a su estrecho acoplamiento y su impacto en el rendimiento.

- Consistencia eventual: Aceptar que los datos pueden ser temporalmente inconsistentes. Los microservicios publican eventos cuando los datos cambian, y otros servicios se suscriben a estos eventos para actualizar sus propios datos. Los agentes de mensajes como Kafka o RabbitMQ se utilizan comúnmente. El uso de técnicas como los consumidores idempotentes puede reducir el efecto del procesamiento de eventos duplicados.

- Composición de API/Malla de datos: Consulta de datos de múltiples microservicios en la capa de API para crear una vista consistente. La malla de datos es un enfoque descentralizado con un enfoque en la propiedad de los datos y el diseño impulsado por el dominio.

2. Explique el concepto de consistencia eventual y cuándo es aceptable en una arquitectura de microservicios. Dé ejemplos del mundo real.

La consistencia eventual es un modelo de consistencia donde, si no se hacen nuevas actualizaciones a un elemento de datos, todos los accesos a ese elemento eventualmente devolverán el último valor actualizado. Es una garantía más débil que la consistencia fuerte, que requiere que todas las lecturas vean la escritura más reciente inmediatamente. En una arquitectura de microservicios, la consistencia eventual es a menudo aceptable cuando se trata de sistemas distribuidos donde la consistencia fuerte introduciría una latencia significativa y reduciría la disponibilidad. Es particularmente adecuada cuando la alta disponibilidad, la tolerancia a particiones y la escalabilidad se priorizan sobre la consistencia inmediata.

Los escenarios aceptables incluyen:

- Procesamiento de pedidos de comercio electrónico: Cuando un usuario realiza un pedido, las actualizaciones de inventario, el estado del pedido y los sistemas de procesamiento de pagos pueden no ser inmediatamente consistentes. Un ligero retraso es aceptable siempre que el pedido se cumpla finalmente correctamente.

- Feeds de redes sociales: Es posible que las publicaciones y los "me gusta" no sean inmediatamente visibles para todos los usuarios debido al almacenamiento en caché y los retrasos en la distribución. Sin embargo, eventualmente, todos verán la información actualizada.

- Redes de entrega de contenido (CDN): Las actualizaciones de contenido pueden tardar en propagarse en todos los nodos de CDN. Si bien algunos usuarios pueden ver versiones anteriores temporalmente, el contenido eventualmente será consistente en toda la red.

3. Describa un escenario en el que usaría el patrón Saga en un entorno de microservicios y describa los pasos involucrados.

Digamos que tenemos una aplicación de comercio electrónico construida con microservicios: OrderService, PaymentService e InventoryService. Cuando un usuario realiza un pedido, necesitamos asegurarnos de que el pago se procese y el inventario se actualice. Si alguna de estas operaciones falla, necesitamos revertir las operaciones exitosas anteriores para mantener la consistencia de los datos. Aquí es donde el patrón Saga es útil.

Los pasos involucrados son:

- El

OrderServicerecibe una solicitud de pedido y crea un pedido pendiente. - Luego inicia la Saga enviando un mensaje al

PaymentServicepara procesar el pago. - Si el pago es exitoso, el

PaymentServiceenvía un mensaje de confirmación alOrderService. - El

OrderServiceluego envía un mensaje alInventoryServicepara reservar los artículos del inventario. - Si la reserva de inventario es exitosa, el

InventoryServiceenvía un mensaje de confirmación alOrderService. - El

OrderServiceluego marca el pedido como completo. Sin embargo, si el pago o la reserva de inventario fallan, se activa una transacción de compensación para deshacer las acciones completadas. Por ejemplo, si la reserva de inventario falla, elInventoryServiceenvía un mensaje de falla alOrderService, que a su vez envía un mensaje alPaymentServicepara cancelar el pago y luego actualiza el estado del pedido como fallido.

4. ¿Cuáles son los desafíos del rastreo distribuido en una arquitectura de microservicios y qué herramientas pueden ayudar a superarlos?

El rastreo distribuido en una arquitectura de microservicios presenta varios desafíos. Un obstáculo importante es la mayor complejidad del seguimiento de las solicitudes a medida que saltan entre múltiples servicios. Esto dificulta la identificación de la causa raíz de la latencia o los errores. Otro desafío es la sobrecarga asociada con la recopilación y propagación de datos de rastreo, lo que puede afectar el rendimiento si no se implementa cuidadosamente. La consistencia y correlación de datos entre diferentes servicios y tecnologías también plantean problemas importantes.

Herramientas como Jaeger, Zipkin y Prometheus pueden ayudar a superar estos desafíos. Jaeger y Zipkin proporcionan capacidades de rastreo de extremo a extremo, lo que permite visualizar los flujos de solicitudes e identificar los cuellos de botella de rendimiento. Prometheus se utiliza para el monitoreo y la alerta basados en métricas derivadas de los datos de rastreo. El estándar OpenTelemetry proporciona una forma independiente del proveedor para instrumentar el código para el rastreo, lo que garantiza la portabilidad entre diferentes backends de rastreo. Al utilizar estas herramientas y estándares, puede administrar y analizar de manera efectiva los rastreos distribuidos, mejorando la observabilidad y la resiliencia de su arquitectura de microservicios.

5. ¿Cómo manejas la comunicación entre servicios cuando un servicio necesita información de múltiples otros servicios?

Cuando un servicio necesita datos de múltiples otros servicios, se pueden utilizar varios enfoques. Un patrón común es la orquestación, donde un servicio central llama a otros servicios para recopilar la información necesaria. Este enfoque puede ser simple de implementar inicialmente, pero puede llevar a un acoplamiento estrecho y a un único punto de fallo. Otro patrón es la coreografía, donde cada servicio publica eventos, y el servicio solicitante se suscribe a los eventos relevantes para construir su propia vista de los datos. Esto ofrece un mejor desacoplamiento y resiliencia.

Las alternativas incluyen el patrón Backend for Frontend (BFF), que crea una API específica para cada cliente, agregando datos de múltiples servicios. GraphQL también se puede usar para permitir que el cliente especifique los datos exactos que necesita de múltiples servicios, que luego son resueltos por un servidor GraphQL. La elección del método depende de la complejidad de los requisitos de datos, las necesidades de rendimiento y el nivel deseado de acoplamiento entre servicios.

6. Explica la diferencia entre la orquestación y la coreografía en la comunicación de microservicios, y cuándo podrías elegir una sobre la otra.

La orquestación y la coreografía son dos enfoques diferentes para gestionar la comunicación entre microservicios. La orquestación se basa en un servicio 'orquestador' central que le dice a otros servicios qué hacer. El orquestador toma decisiones y coordina las interacciones. La coreografía, por otro lado, es un enfoque descentralizado donde cada servicio conoce sus responsabilidades y se comunica con otros servicios de forma independiente en función de los eventos. Cada servicio reacciona a los eventos y publica nuevos eventos según sea necesario, creando un flujo colaborativo.

La elección entre orquestación y coreografía depende de los requisitos específicos del sistema. La orquestación puede ser más fácil de entender y gestionar en sistemas más simples, proporcionando una visión clara del proceso general. Sin embargo, puede convertirse en un cuello de botella y un único punto de fallo en sistemas complejos. La coreografía ofrece mayor escalabilidad y resiliencia, ya que elimina el orquestador central, pero puede ser más difícil de depurar y comprender el flujo general, lo que podría generar dependencias circulares o fallos en cascada si no se diseña cuidadosamente. Por lo tanto, la coreografía a menudo se prefiere en sistemas complejos y altamente distribuidos donde la escalabilidad y la tolerancia a fallos son primordiales. Considere la orquestación cuando necesite una autoridad central para gestionar un flujo de trabajo, y la coreografía cuando necesite un sistema más desacoplado y escalable. Las arquitecturas basadas en eventos a menudo se prestan bien a la coreografía.

7. ¿Cómo diseñaría un sistema de microservicios tolerante a fallos que pueda manejar las fallas de los servicios con gracia?

Para diseñar un sistema de microservicios tolerante a fallos, usaría varias estrategias clave. En primer lugar, la implementación del descubrimiento de servicios (como Consul o etcd) asegura que los servicios siempre puedan localizarse entre sí, incluso si las instancias fallan. Los disyuntores (usando bibliotecas como Hystrix o Resilience4j) evitan fallos en cascada al detener las solicitudes a los servicios fallidos. Los reintentos con retroceso exponencial permiten que los errores transitorios se resuelvan sin sobrecargar el sistema.

En segundo lugar, el empleo de comunicación asíncrona (colas de mensajes como RabbitMQ o Kafka) desacopla los servicios y les permite seguir operando incluso cuando otros servicios no están disponibles temporalmente. Las comprobaciones de estado exponen el estado del servicio, lo que permite la monitorización y las alertas automatizadas, así como el reinicio o la reimplementación automatizados de instancias fallidas. Finalmente, la redundancia es crítica. Deben ejecutarse múltiples instancias de cada servicio en diferentes zonas de disponibilidad para minimizar el impacto de las fallas de la infraestructura.

8. Describa el papel de las pasarelas API en una arquitectura de microservicios y sus beneficios.

Las pasarelas API actúan como un único punto de entrada para todas las solicitudes de los clientes en una arquitectura de microservicios. En lugar de que los clientes se comuniquen directamente con múltiples microservicios, interactúan con la pasarela API, que luego enruta la solicitud al(los) microservicio(s) apropiado(s) y agrega las respuestas. Esto simplifica la experiencia del cliente y desacopla las aplicaciones cliente de la arquitectura interna de microservicios.

Los beneficios incluyen:

- Seguridad Centralizada: Implementación de autenticación, autorización y limitación de velocidad en un solo lugar.

- Enrutamiento de Solicitudes: Dirigir las solicitudes al microservicio correcto.

- Traducción de Protocolos: Traducir entre diferentes protocolos (por ejemplo, HTTP/1.1 a HTTP/2).

- Balanceo de Carga: Distribuir el tráfico entre múltiples instancias de un microservicio.

- Monitoreo y Análisis: Proporcionar información sobre el uso y rendimiento de la API.

- Comunicación Simplificada con el Cliente: Los clientes solo necesitan interactuar con un único punto final.

- Complejidad Reducida: Oculta la estructura interna del microservicio al cliente.

- Permite el versionado de la API: facilita una evolución de la API sin problemas.

9. ¿Cuáles son algunas estrategias para versionar las API de microservicios y por qué es importante el versionado?

El versionado de las API de microservicios es crucial para mantener la compatibilidad a medida que los servicios evolucionan. Sin él, los cambios pueden romper los clientes existentes, lo que lleva a fallos en las aplicaciones. Las estrategias comunes incluyen:

- Versionado de URI: Incorporar el número de versión en la URI (por ejemplo,

/api/v1/usuarios). - Versionado de Encabezado: Usar encabezados personalizados para especificar la versión (por ejemplo,

Accept-Version: v2). - Versionado de Tipo de Medio: Definir diferentes tipos de medios para cada versión (por ejemplo,

Accept: application/vnd.example.v1+json). - Versionado de Parámetro de Consulta: Agregar la versión como un parámetro de consulta, como

/api/usuarios?version=v1

Cada método tiene ventajas y desventajas, pero la clave es elegir uno que se alinee con el diseño de la API y las necesidades del cliente. Por ejemplo, el versionado URI es fácilmente detectable, mientras que el versionado de encabezados mantiene las URL más limpias. Al versionar las API, los equipos pueden introducir cambios disruptivos de forma segura, mantener la compatibilidad con versiones anteriores y proporcionar una transición fluida para los clientes.

10. ¿Cómo se monitoriza la salud y el rendimiento de los microservicios en un entorno de producción?

La monitorización de la salud y el rendimiento de los microservicios implica varias estrategias clave. Usaría una combinación de técnicas, incluyendo el registro centralizado, el rastreo distribuido y la recopilación de métricas. El registro centralizado agrega registros de todos los microservicios en una única ubicación donde se puede realizar búsquedas (por ejemplo, utilizando la pila ELK o Splunk), lo que facilita la solución de problemas y la identificación de patrones.

El rastreo distribuido (por ejemplo, utilizando Jaeger, Zipkin) rastrea las solicitudes a medida que se propagan a través de diferentes microservicios, lo que ayuda a identificar cuellos de botella de latencia y dependencias. La recopilación de métricas utiliza herramientas como Prometheus o Grafana para capturar indicadores de rendimiento (uso de CPU, consumo de memoria, tiempos de respuesta, tasas de error). Estas métricas se visualizan luego en paneles y se utilizan para configurar alertas para anomalías. También se deben implementar comprobaciones de estado para detectar rápidamente los servicios fallidos.

11. Explique el concepto de descubrimiento de servicios en microservicios y cómo funciona.

El descubrimiento de servicios en microservicios es el proceso de localizar automáticamente servicios en una red. En una arquitectura de microservicios, las instancias de servicio se crean y destruyen dinámicamente, lo que dificulta la codificación fija de sus ubicaciones de red (direcciones IP, puertos). Los mecanismos de descubrimiento de servicios permiten que los servicios se encuentren entre sí sin configuración manual.

El proceso generalmente involucra un registro central o un sistema de descubrimiento distribuido. Los servicios se registran en el registro al inicio, proporcionando su ubicación de red y otros metadatos relevantes. Cuando un servicio necesita comunicarse con otro servicio, consulta el registro para obtener la dirección del servicio de destino. Las tecnologías populares incluyen: Eureka, Consul, etcd y ZooKeeper. Un ejemplo simple con Eureka implica que un servicio se registra a sí mismo:

@EnableEurekaClient @SpringBootApplication public class MyServiceApplication { public static void main(String[] args) { SpringApplication.run(MyServiceApplication.class, args); } }

12. ¿Cuáles son las consideraciones de seguridad al exponer microservicios a clientes externos?

Al exponer microservicios a clientes externos, varias consideraciones de seguridad son primordiales. La autenticación es crucial para verificar la identidad de los clientes, a menudo lograda a través de claves API, OAuth 2.0 o JWT. La autorización luego asegura que los clientes autenticados solo accedan a los recursos que se les permite. Implemente una validación de entrada robusta para prevenir ataques de inyección y emplee la limitación de la tasa para mitigar los ataques de denegación de servicio.

Además, use HTTPS para toda la comunicación para cifrar los datos en tránsito. Implemente un Firewall de Aplicación Web (WAF) para protegerse contra las vulnerabilidades web comunes. Audite y supervise regularmente sus microservicios en busca de vulnerabilidades y asegúrese de que todas las dependencias estén actualizadas para parchear las fallas de seguridad conocidas. El registro centralizado es muy importante para auditar los problemas relacionados con la seguridad.

13. ¿Cómo implementaría la autenticación y la autorización en una arquitectura de microservicios?

La autenticación y autorización en una arquitectura de microservicios típicamente involucra un enfoque centralizado o distribuido. Un patrón común es usar una Puerta de Enlace API como un punto central para la autenticación. La puerta de enlace verifica la identidad del usuario (por ejemplo, usando tokens JWT) antes de enrutar las solicitudes al microservicio apropiado. Los microservicios luego dependen de la decisión de la puerta de enlace para la autorización.

Cada microservicio no debería gestionar la autenticación directamente, mejorando la seguridad y reduciendo la duplicación de código. Para la autorización, los microservicios pueden utilizar roles o permisos pasados por la puerta de enlace API (contenidos en el JWT). Luego, pueden usar estos datos para decidir si el usuario puede realizar la acción solicitada. Para la comunicación entre servicios, use mTLS. Este enfoque asegura que solo las solicitudes autenticadas y autorizadas lleguen a los microservicios.

14. Describe los desafíos de probar microservicios y los diferentes tipos de pruebas que podrías usar.

Probar microservicios presenta desafíos únicos debido a su naturaleza distribuida y su capacidad de despliegue independiente. Los desafíos clave incluyen: Complejidad: Gestionar las dependencias y las interacciones entre múltiples servicios. Latencia de red: Considerar los posibles retrasos y fallos en la comunicación. Consistencia de datos: Asegurar la integridad de los datos a través de bases de datos distribuidas. Configuración del entorno: Replicar entornos realistas para las pruebas. Descubrimiento de servicios: Probar adecuadamente los servicios que se localizan dinámicamente entre sí.

Diferentes tipos de pruebas abordan estos desafíos: Pruebas unitarias: Validar componentes de servicio individuales de forma aislada. Pruebas de integración: Verificar las interacciones entre dos o más servicios. Pruebas de contrato: Asegurar que los servicios se adhieran a los contratos acordados (API). Pruebas de extremo a extremo: Validar el flujo de trabajo completo del sistema de principio a fin. Pruebas de rendimiento: Evaluar la escalabilidad y la capacidad de respuesta de los servicios bajo carga. Pruebas de seguridad: Identificar vulnerabilidades y garantizar la protección de datos. Herramientas como Postman, JUnit, Mockito y WireMock son útiles para probar microservicios.

15. ¿Cómo se manejan las dependencias entre microservicios durante el despliegue?

Manejar las dependencias entre microservicios durante el despliegue requiere una cuidadosa coordinación. Se pueden emplear varias estrategias, incluyendo:

- Despliegues graduales: Desplegar cambios en un subconjunto de instancias, aumentando gradualmente el porcentaje actualizado. Esto minimiza el tiempo de inactividad y permite monitorear el impacto de la nueva versión antes de un despliegue completo.

- Despliegues azul-verde: Mantener dos entornos idénticos, 'azul' (en vivo actual) y 'verde' (nueva versión). Desplegar la nueva versión en 'verde', probarla y luego cambiar el tráfico de 'azul' a 'verde'. Una reversión es fácil si surgen problemas.

- Despliegues canarios: Enrutar un pequeño porcentaje del tráfico de usuarios a la nueva versión (canario) mientras la mayoría permanece en la versión anterior. Esto permite realizar pruebas en el mundo real con un riesgo mínimo. Monitorear el rendimiento del canario ayuda a identificar problemas temprano.

- Banderas de características: Introducir nuevas características como banderas dentro de la base de código existente. Estas banderas se pueden activar o desactivar en tiempo de ejecución, lo que permite desplegar cambios de código sin exponerlos inmediatamente a todos los usuarios.

La comunicación adecuada y el versionado son cruciales. El versionado semántico ayuda a indicar la naturaleza y el alcance de los cambios. Los Contratos Impulsados por el Consumidor (CDCs) o las pasarelas de API pueden gestionar la compatibilidad entre microservicios y minimizar los cambios disruptivos.

16. ¿Cuáles son algunas estrategias para escalar microservicios de forma independiente?

Para escalar microservicios de forma independiente, se pueden emplear varias estrategias. El escalado vertical implica aumentar los recursos (CPU, memoria) de una sola instancia. El escalado horizontal es más común, agregando más instancias del servicio. Esto a menudo implica el uso de un equilibrador de carga para distribuir el tráfico.

Otras estrategias incluyen:

- Fragmentación de la base de datos: Distribuir la carga de la base de datos entre varios servidores.

- Réplicas de lectura: Crear copias de solo lectura de la base de datos para operaciones de lectura intensiva.

- Almacenamiento en caché: Implementar capas de almacenamiento en caché para reducir la carga de la base de datos, por ejemplo, utilizando Redis o Memcached.

- Comunicación asíncrona: Usar colas de mensajes (por ejemplo, Kafka, RabbitMQ) para desacoplar los servicios y manejar picos de tráfico.

- Escalado automático: Ajustar automáticamente el número de instancias según la demanda utilizando herramientas como Kubernetes.

- Optimización del código: Mejorar el código para un menor consumo de recursos.

17. Explique el concepto de Diseño Dirigido por el Dominio (DDD) y su relevancia para la arquitectura de microservicios.

El Diseño Dirigido por el Dominio (DDD) es un enfoque para el desarrollo de software que centra el proceso de desarrollo en torno al dominio empresarial central. Enfatiza la comprensión del negocio, sus reglas y su lenguaje (lenguaje ubicuo) para crear un modelo de software que lo refleje con precisión. El DDD tiene como objetivo construir software que esté altamente alineado con las necesidades del negocio, lo que facilita su evolución y mantenimiento a medida que el negocio cambia. Los conceptos clave incluyen: Entidades, Objetos de Valor, Agregados, Repositorios, Servicios de Dominio y el Lenguaje Ubicuo.

El DDD es muy relevante para los microservicios porque ayuda a definir límites claros para cada servicio basándose en contextos delimitados dentro del dominio general. Cada microservicio puede ser responsable de un subdominio específico, encapsulando sus propios datos y lógica. Esto promueve la autonomía, la capacidad de implementación independiente y la escalabilidad, ya que cada equipo puede concentrarse en su área específica del negocio sin estar estrechamente acoplado a otros servicios. Ayuda a garantizar que la arquitectura de microservicios se alinee con las necesidades del negocio. Ejemplo: Un dominio de comercio electrónico podría tener microservicios separados para 'Gestión de pedidos', 'Inventario' y 'Perfiles de clientes', cada uno diseñado de acuerdo con su subdominio.

18. ¿Cómo decide el tamaño y el alcance apropiados de un microservicio?

Determinar el tamaño y el alcance correctos para un microservicio implica equilibrar varios factores. Un buen punto de partida es el Principio de Responsabilidad Única: idealmente, un microservicio debe ser dueño de una única capacidad de negocio o de un conjunto bien definido de funcionalidades relacionadas. Debe 'hacer una cosa, y hacerla bien'. Los equipos pueden considerar los patrones comunes de acceso a datos, los límites de las transacciones y la frecuencia de implementación. Si los cambios de código en dos módulos siempre ocurren juntos, podrían pertenecer al mismo microservicio.

Evite crear 'nano servicios' que sean demasiado granulares, ya que la sobrecarga de la comunicación y la coordinación entre servicios puede superar los beneficios. Por el contrario, evite crear servicios demasiado grandes que se asemejen a monolitos, ya que se vuelven difíciles de mantener e implementar de forma independiente. Concéntrese en la capacidad de implementación y escalabilidad independientes. También considere la autonomía del equipo; un microservicio debe ser lo suficientemente pequeño para que un equipo pequeño lo posea y lo administre de forma independiente.

19. Describa una situación en la que tuvo que refactorizar una aplicación monolítica en microservicios y los desafíos que enfrentó.

En un puesto anterior, lideré el esfuerzo para migrar una gran aplicación de comercio electrónico monolítica a una arquitectura de microservicios. El monolito gestionaba todo, desde la gestión del catálogo de productos y el procesamiento de pedidos hasta la autenticación de usuarios y los pagos. Nos enfrentamos a varios desafíos. En primer lugar, identificar límites claros para los servicios fue difícil. Optamos por comenzar dividiendo los componentes de procesamiento de pedidos y autenticación de usuarios en función de la funcionalidad empresarial y la capacidad de implementación independiente. En segundo lugar, garantizar la consistencia de los datos entre los servicios se convirtió en una preocupación. Inicialmente usamos la consistencia eventual con colas de mensajes (como Kafka) para la comunicación entre servicios.

Otro obstáculo importante fue la gestión de las dependencias. El monolito tenía módulos estrechamente acoplados, lo que dificultaba el aislamiento y la extracción de código. Tuvimos que refactorizar cuidadosamente la base de código, introducir API bien definidas y usar técnicas como la inyección de dependencias para desacoplar los servicios. La monitorización y la depuración también se volvieron más complejas, requiriendo registro centralizado y rastreo distribuido (usando herramientas como Jaeger) para identificar problemas en los límites de los servicios. También enfrentamos desafíos en torno al despliegue, ya que nos trasladamos a un entorno en contenedores (Docker/Kubernetes) y tuvimos que automatizar el proceso de despliegue. En última instancia, esto implicó la implementación de tuberías de CI/CD.

20. ¿Cuáles son las compensaciones entre el uso de la comunicación síncrona y asíncrona en los microservicios?

La comunicación síncrona en microservicios, como REST, ofrece simplicidad y retroalimentación inmediata. Sabes de inmediato si un servicio está inactivo o si una operación falló. Sin embargo, introduce un acoplamiento estrecho y puede provocar fallos en cascada. Si un servicio es lento o no está disponible, otros pueden bloquearse, lo que reduce la resiliencia general del sistema.

La comunicación asíncrona, como el uso de colas de mensajes (por ejemplo, Kafka, RabbitMQ), promueve el desacoplamiento y una mejor resiliencia. Los servicios pueden seguir operando incluso si otros no están disponibles temporalmente. Sin embargo, añade complejidad con los intermediarios de mensajes, la consistencia eventual y mayores desafíos de depuración. Es más difícil rastrear los flujos de solicitud y no se garantiza la retroalimentación inmediata.

21. ¿Cómo se gestionan los reintentos y los interruptores de circuito en un entorno de microservicios para mejorar la resiliencia?

En un entorno de microservicios, los reintentos y los interruptores de circuito son cruciales para la resiliencia. Los reintentos implican reintentar automáticamente las solicitudes fallidas, típicamente con retroceso exponencial para evitar sobrecargar el servicio que falla. Esto maneja errores transitorios como fallas temporales de la red. Los interruptores de circuito, por otro lado, evitan llamadas repetidas a un servicio que falla constantemente. "Abren" el circuito, fallando rápidamente y potencialmente usando un mecanismo de respaldo, hasta que el servicio se recupera, momento en el cual el circuito "se cierra", permitiendo que el tráfico fluya nuevamente. Se pueden usar bibliotecas comunes como Resilience4j o Hystrix para implementar estos patrones.

Para usar eficazmente estos mecanismos, considere: definir políticas de reintento apropiadas (número de reintentos, estrategia de retroceso), establecer umbrales para el disparo del interruptor de circuito (tasa de error, recuento de fallas) y proporcionar una lógica de respaldo significativa. El monitoreo del estado del interruptor de circuito y las métricas de reintento también es importante para identificar y abordar los problemas subyacentes.

22. Explique la importancia de la idempotencia en los microservicios y cómo lograrla.

La idempotencia en los microservicios es crucial porque asegura que realizar una operación varias veces tiene el mismo efecto que realizarla una vez. Esto es vital para lidiar con fallas y reintentos en sistemas distribuidos. Sin idempotencia, las solicitudes duplicadas debido a problemas de red o tiempos de espera pueden llevar a consecuencias no deseadas, como pedidos duplicados, saldos incorrectos o corrupción de datos.

La idempotencia se puede lograr a través de varios métodos. Un enfoque común es usar un identificador único (UUID) para cada solicitud. El servicio verifica si una solicitud con ese ID ya ha sido procesada. Si lo ha sido, el servicio devuelve el resultado anterior sin volver a ejecutar la operación. Otras estrategias incluyen el uso de operaciones idempotentes proporcionadas por bases de datos (por ejemplo, incrementar un contador en un valor específico) o diseñar operaciones para que sean inherentemente idempotentes (por ejemplo, establecer un valor en lugar de incrementarlo). Ejemplo de código: if (requestAlreadyProcessed(requestId)) { return previousResult; } else { processRequest(); saveRequestStatus(requestId); return result;}

23. ¿Cómo diseñaría un microservicio para manejar altos volúmenes de ingestión y procesamiento de datos?

Para manejar altos volúmenes de ingestión y procesamiento de datos en un microservicio, me enfocaría en la escalabilidad, la confiabilidad y la eficiencia. Los elementos clave incluyen:

- Procesamiento asíncrono: Utilice colas de mensajes (como Kafka, RabbitMQ) para desacoplar la ingesta de datos del procesamiento. Esto permite que el microservicio maneje ráfagas de datos sin verse abrumado. El componente de ingesta escribe datos en la cola, y los trabajadores de procesamiento separados consumen y procesan los datos a su propio ritmo.

- Escalado horizontal: Diseñe el microservicio para que no tenga estado, de modo que se puedan ejecutar múltiples instancias simultáneamente. Utilice un equilibrador de carga para distribuir el tráfico de manera uniforme entre las instancias. Tecnologías como Kubernetes pueden ayudar con el escalado automatizado.

- Partición de datos: Particione los datos en múltiples bases de datos o sistemas de almacenamiento basados en una clave relevante (por ejemplo, ID de cliente, marca de tiempo). Esto distribuye la carga y mejora el rendimiento de las consultas. Considere el uso de sharding o bases de datos distribuidas como Cassandra.

- Almacenamiento en búfer y procesamiento por lotes: Almacene en búfer los datos entrantes y procese en lotes en lugar de individualmente. Esto reduce la sobrecarga de procesar cada registro y mejora el rendimiento.

- Formatos de datos eficientes: Utilice formatos de serialización de datos eficientes como Protocol Buffers o Apache Avro para reducir el tamaño de los datos que se transmiten y almacenan.

- Monitoreo y alertas: Implemente un monitoreo y alertas completos para rastrear métricas clave como la tasa de ingesta, el tiempo de procesamiento, la tasa de errores y la utilización de recursos. Esto le permite identificar y abordar posibles cuellos de botella o problemas de forma proactiva.

24. Describa los beneficios y los inconvenientes de usar contenedores (por ejemplo, Docker) en una arquitectura de microservicios.

Los contenedores ofrecen beneficios significativos para los microservicios. Proporcionan aislamiento, asegurando que cada servicio se ejecute en su propio entorno, previniendo conflictos de dependencia. Facilitan la portabilidad, permitiendo que los servicios se implementen fácilmente en diferentes entornos (desarrollo, pruebas, producción) y proveedores de infraestructura. La contenerización también mejora la utilización de recursos y la escalabilidad porque los contenedores son ligeros y tienen una huella pequeña. Además, simplifican la implementación y la gestión a través de herramientas como Docker y Kubernetes. En pocas palabras, los contenedores nos permiten empaquetar e implementar fácilmente nuestros microservicios.

Sin embargo, existen inconvenientes. El aumento de la complejidad es una preocupación principal, ya que requiere experiencia en la orquestación de contenedores, redes y seguridad. El monitoreo y la depuración pueden ser más difíciles debido a la naturaleza distribuida de los microservicios en contenedores. Las vulnerabilidades de seguridad en las imágenes de los contenedores o en el entorno de ejecución de los contenedores deben abordarse de manera proactiva. Finalmente, la sobrecarga de recursos, aunque pequeña en comparación con las máquinas virtuales, todavía está presente. Debe tener en cuenta la CPU, la memoria y el almacenamiento utilizados por el propio tiempo de ejecución del contenedor. Esta sobrecarga adicional aumentará el costo.

25. ¿Cuáles son las consideraciones al elegir un agente de mensajes para la comunicación entre servicios (por ejemplo, Kafka, RabbitMQ)?

Al elegir un intermediario de mensajes, considere varios factores. Rendimiento y escalabilidad: Kafka destaca por su alto rendimiento y escalabilidad horizontal, adecuado para la transmisión de eventos. RabbitMQ es generalmente más rápido para escenarios de enrutamiento complejos. Fiabilidad: Evalúe las garantías de entrega de mensajes (al menos una vez, como máximo una vez, exactamente una vez). Kafka ofrece una sólida tolerancia a fallos mediante la replicación. RabbitMQ proporciona características como el acuse de recibo y la persistencia de mensajes. Complejidad: Kafka requiere ZooKeeper para la gestión del clúster, lo que aumenta la complejidad operativa. RabbitMQ es generalmente más fácil de configurar y gestionar. Caso de uso: Si necesita construir una arquitectura basada en eventos con grandes volúmenes de datos, Kafka es una buena opción. Si necesita un enrutamiento complejo y patrones de mensajería flexibles, RabbitMQ podría ser una mejor opción. Ecosistema y comunidad: Considere la disponibilidad de bibliotecas de clientes, integraciones y soporte comunitario. Ambos tienen grandes comunidades y amplios recursos.

26. ¿Cómo gestionas la configuración en múltiples microservicios en diferentes entornos?

La gestión de la configuración en múltiples microservicios en diferentes entornos implica varias estrategias. Un enfoque común es el uso de un servidor de configuración centralizado como Spring Cloud Config, HashiCorp Vault o etcd. Cada microservicio recupera su configuración de este servidor al inicio, especificando el entorno (por ejemplo, desarrollo, pruebas, producción). Estas herramientas proporcionan control de versiones, cifrado y pistas de auditoría.

Alternativamente, se pueden utilizar variables de entorno, especialmente en entornos en contenedores como Docker y Kubernetes. La configuración se inyecta como variables de entorno en tiempo de ejecución. Para escenarios más complejos, se puede utilizar una combinación de configuración centralizada y variables de entorno. Por ejemplo, la información confidencial, como las contraseñas de la base de datos, podría almacenarse en un depósito seguro y accederse a través de variables de entorno, mientras que la configuración específica de la aplicación se gestiona mediante un servidor de configuración centralizado.

27. Explica el concepto del patrón de la higuera estranguladora y cómo se puede utilizar para migrar una aplicación monolítica a microservicios.

El patrón de la higuera estranguladora es una estrategia de migración para transformar gradualmente una aplicación monolítica en una arquitectura de microservicios. Implica la creación de una nueva aplicación paralela (la 'higuera estranguladora') que reemplaza incrementalmente la funcionalidad del monolito antiguo. A medida que se construyen nuevas características o las existentes se reescriben como microservicios, se exponen a través de la nueva aplicación. Luego, el tráfico de usuarios se traslada progresivamente del monolito a los nuevos microservicios, característica por característica, hasta que el monolito finalmente se 'estrangula' y puede ser desmantelado.

Este patrón minimiza el riesgo al permitir cambios incrementales y capacidades de reversión. La funcionalidad se puede migrar en fragmentos más pequeños y manejables. Estos son los pasos clave:

- Transformar: Crear una nueva aplicación (la 'higuera estranguladora').

- Coexistir: La nueva aplicación y el monolito se ejecutan en paralelo.

- Redirigir: Enrutar el tráfico incrementalmente a la nueva aplicación para características específicas. El resto permanece en el monolito.

- Eliminar: Una vez que una característica está completamente migrada, eliminarla del monolito.

28. ¿Cómo se asegura de que los microservicios se adhieran a los estándares de codificación y las mejores prácticas en diferentes equipos?

Para asegurar que los microservicios se adhieran a los estándares de codificación y las mejores prácticas en diferentes equipos, es crucial una combinación de estrategias. La implementación de herramientas centralizadas de linting y formateo (por ejemplo, ESLint, Prettier) configuradas con los estándares acordados permite la aplicación automatizada durante el desarrollo y las tuberías CI/CD. Compartir bibliotecas y marcos comunes proporciona componentes preconstruidos que incorporan las mejores prácticas. Las revisiones de código regulares, utilizando listas de verificación definidas alineadas con los estándares, pueden ayudar a identificar y corregir desviaciones.

Además, establecer una documentación clara que describa los estándares de codificación y las mejores prácticas es esencial para una comprensión y aplicación consistentes. Proporcionar sesiones de capacitación y talleres puede ayudar a los equipos a adoptar y mantener estos estándares. Considere el uso de herramientas como SonarQube para el análisis estático del código con el fin de detectar posibles problemas y aplicar puertas de calidad.

Preguntas de la entrevista sobre microservicios avanzados

1. ¿Cómo diseñaría una arquitectura de microservicios que admita patrones de comunicación tanto síncronos como asíncronos, y cuáles son las compensaciones de cada enfoque?

Una arquitectura de microservicios que admita la comunicación síncrona y asíncrona utiliza patrones distintos para gestionar las interacciones. La comunicación síncrona, a menudo basada en REST, ofrece respuestas inmediatas, adecuada para consultas y comandos en tiempo real donde el cliente necesita conocer el resultado inmediatamente. Las compensaciones incluyen el acoplamiento estrecho entre los servicios, la posibilidad de fallos en cascada si un servicio está inactivo y el aumento de la latencia debido a los ciclos de solicitud-respuesta.

Comunicación asíncrona, que normalmente emplea colas de mensajes (por ejemplo, Kafka, RabbitMQ), desacopla los servicios, mejorando la resiliencia y la escalabilidad. Los servicios publican eventos o mensajes en una cola, y otros servicios se suscriben a estas colas para procesar la información. Esto introduce la consistencia eventual. Las compensaciones son una mayor complejidad en la gestión de las colas de mensajes, la depuración de sistemas distribuidos y la garantía de la entrega de mensajes (al menos una vez, exactamente una vez).

2. Explique el concepto de consistencia eventual en un entorno de microservicios distribuidos y cómo difiere de las transacciones ACID. ¿Cómo manejaría las inconsistencias de datos?

La consistencia eventual en un entorno de microservicios significa que los datos se volverán consistentes en todos los servicios eventualmente, pero podría haber un retraso. Esto contrasta con las transacciones ACID (Atomicidad, Consistencia, Aislamiento, Durabilidad), que garantizan la consistencia inmediata. Las transacciones ACID se utilizan normalmente dentro de una única base de datos, mientras que la consistencia eventual es más apropiada para sistemas distribuidos donde mantener la consistencia inmediata en múltiples servicios sería demasiado costoso en términos de rendimiento y disponibilidad.

Manejar las inconsistencias de datos en un sistema eventualmente consistente a menudo implica técnicas como transacciones de compensación, idempotencia y procesos de reconciliación. Las transacciones de compensación deshacen los efectos de una operación anterior si falla más adelante. La idempotencia garantiza que una operación se pueda aplicar varias veces sin cambiar el resultado más allá de la aplicación inicial. Los procesos de reconciliación comparan periódicamente los datos entre servicios y corrigen cualquier discrepancia, por ejemplo, utilizando herramientas como auditorías de datos y scripts de reparación. También implica una cuidadosa monitorización y alertas para detectar inconsistencias tempranamente. Las colas de mensajes y los patrones de comunicación asíncrona también facilitan esta eventual sincronización de datos.

3. Describe una situación en la que tuviste que refactorizar una aplicación monolítica en microservicios. ¿Qué desafíos enfrentaste y cómo los superaste?

En un puesto anterior, trabajé en la refactorización de una gran plataforma de comercio electrónico. La aplicación inicial era un monolito construido con PHP y una arquitectura estrechamente acoplada. A medida que el negocio crecía, el monolito se volvió difícil de mantener, desplegar y escalar. Decidimos hacer la transición a microservicios, centrándonos en áreas clave como el catálogo de productos, la gestión de pedidos y las cuentas de usuario.

Los desafíos incluyeron:

- Consistencia de datos: Desglosar la base de datos compartida requirió una planificación cuidadosa. Utilizamos técnicas como la consistencia eventual y sagas para gestionar las transacciones entre los servicios. También aprovechamos las colas de mensajes (como RabbitMQ) para la comunicación asíncrona.

- Descubrimiento de servicios: La implementación de un mecanismo fiable de descubrimiento de servicios fue crucial. Utilizamos Consul para el registro y descubrimiento de servicios.

- Monitorización y registro: El registro y la monitorización centralizados se volvieron esenciales para rastrear las solicitudes en múltiples servicios. Implementamos una pila ELK (Elasticsearch, Logstash, Kibana) para la agregación y monitorización de registros.

- Mayor complejidad: La refactorización introdujo más complejidad. Abordamos esto con APIs bien definidas, documentación exhaustiva y una sólida tubería de CI/CD con pruebas automatizadas. Utilizamos herramientas como Docker y Kubernetes para facilitar la implementación y gestión de microservicios.

4. ¿Cómo implementaría el rastreo distribuido entre microservicios para diagnosticar cuellos de botella de rendimiento y errores?

Para implementar el rastreo distribuido entre microservicios, usaría un sistema de rastreo como Jaeger, Zipkin o Honeycomb. Instrumentaría cada microservicio con una biblioteca de rastreo (por ejemplo, OpenTelemetry) para inyectar automáticamente IDs de rastreo en las solicitudes a medida que se propagan. Esta biblioteca capturaría información de tiempo para las solicitudes que entran y salen de cada servicio, creando spans que representan unidades de trabajo. Estos spans se envían al backend de rastreo, que los agrega y correlaciona en rastreos, lo que permite la visibilidad de extremo a extremo de los flujos de solicitudes.

Específicamente, los pasos involucrarían:

- Instrumentación: Agregar bibliotecas de rastreo a cada microservicio.

- Propagación de contexto: Asegurar que los IDs de rastreo se pasen entre servicios (por ejemplo, a través de encabezados HTTP).

- Recopilación de datos: Configurar agentes para recopilar y reenviar datos de rastreo al backend.

- Análisis: Usar la interfaz de usuario del backend de rastreo para visualizar los rastreos, identificar cuellos de botella de rendimiento y señalar las fuentes de error. También podríamos usar el muestreo para reducir la sobrecarga del rastreo en un entorno de alto volumen. Ejemplos de encabezados utilizados para la propagación incluyen

traceparentytracestate.

5. ¿Cuáles son las diferentes estrategias para manejar la autenticación y autorización entre servicios en una arquitectura de microservicios?

Las estrategias de autenticación/autorización entre servicios de microservicios comúnmente involucran estos enfoques:

- TLS mutuo (mTLS): Cada servicio se autentica al otro utilizando certificados. Proporciona autenticación y cifrado fuertes.

- API Gateway con JWT: El API gateway gestiona la autenticación y autorización, emitiendo JSON Web Tokens (JWTs). Los servicios validan entonces estos JWTs para la autorización.

- Servicio dedicado de Autenticación/Autorización: Un servicio central (por ejemplo, servidor OAuth 2.0, Keycloak) gestiona la autenticación. Otros servicios delegan las decisiones de autorización a este servicio, utilizando técnicas como introspección de tokens o puntos de aplicación de políticas (PEPs).

- Malla de servicios: Las mallas de servicios como Istio pueden gestionar la autenticación y autorización mediante políticas definidas a nivel de la malla, abstraendo la complejidad de los servicios individuales. Por ejemplo, las políticas de Istio pueden autorizar/denegar solicitudes basándose en las reclamaciones del JWT.

- Base de datos/caché compartida (Evitar si es posible): Aunque desaconsejado, los servicios podrían compartir una base de datos o caché para verificar los permisos del usuario. Esto crea un acoplamiento estrecho y debe evitarse si es posible.

6. ¿Cómo aborda el versionado de las API de microservicios y cuáles son las implicaciones de los cambios disruptivos?

El versionado de las API de microservicios es crucial para gestionar los cambios sin interrumpir a los consumidores. Un enfoque común es el uso del versionado semántico (mayor.menor.parche). El versionado de la API se puede implementar a través del versionado de URI (por ejemplo, /v1/recurso), el versionado basado en encabezados (por ejemplo, Accept: application/vnd.example.v2+json) o encabezados de solicitud personalizados.

Los cambios disruptivos (por ejemplo, la eliminación de campos, el cambio de tipos de datos) en una API de microservicios pueden tener implicaciones significativas. Es probable que los clientes que dependen de la versión anterior de la API experimenten errores o un comportamiento inesperado. Para mitigar esto:

- Comunicar: Informar a los consumidores con mucha antelación sobre los cambios disruptivos.

- Mantener la compatibilidad: Admitir versiones anteriores durante un período de transición razonable.

- Proporcionar rutas de migración: Ofrecer orientación o herramientas para ayudar a los consumidores a actualizar a la nueva API.

- Usar puertas de enlace de API: Aprovechar las puertas de enlace de API para el enrutamiento y la transformación para manejar diferentes versiones y mantener la compatibilidad con versiones anteriores cuando sea posible.

7. Explique el papel de las mallas de servicio en una arquitectura de microservicios y los beneficios que brindan (por ejemplo, gestión del tráfico, seguridad, observabilidad).

Las mallas de servicio son capas de infraestructura dedicadas para gestionar la comunicación entre servicios en arquitecturas de microservicios. Actúan como un proxy de red, interceptando y gestionando las llamadas entre servicios sin necesidad de realizar cambios en el código del servicio en sí. Mejoran el funcionamiento de los microservicios al abordar preocupaciones como:

- Gestión del tráfico: Enrutamiento inteligente, equilibrio de carga, implementaciones canary y ruptura de circuitos.

- Seguridad: Autenticación, autorización y cifrado de la comunicación entre servicios (mTLS).

- Observabilidad: Métricas detalladas, rastreo y registro para monitorizar el estado y el rendimiento de los servicios. Los beneficios incluyen una mayor fiabilidad, una seguridad mejorada y una mejor comprensión del comportamiento del ecosistema de microservicios.

8. ¿Cómo diseñaría un microservicio para que sea resistente a fallos y gestione las interrupciones parciales en sus dependencias?