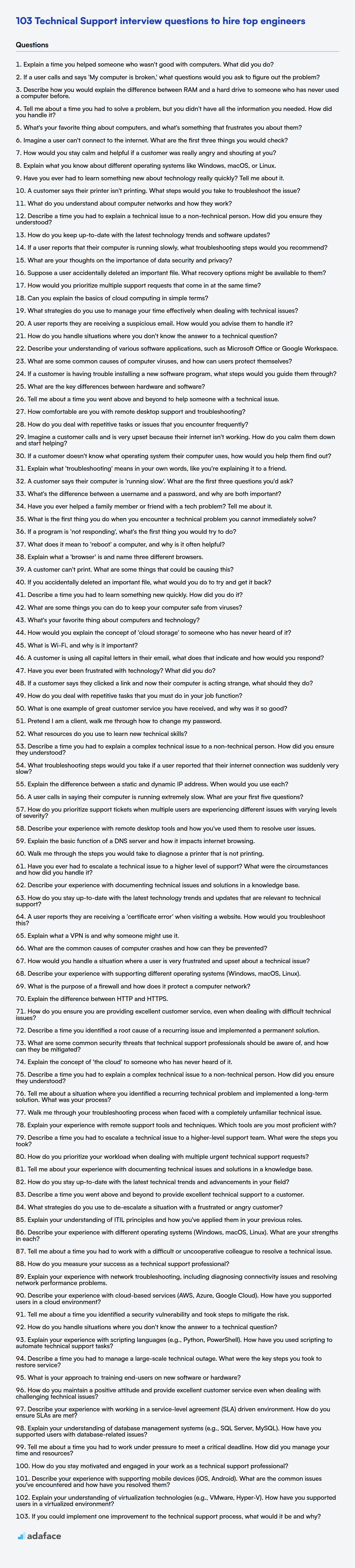

103 preguntas de entrevista de soporte técnico para contratar a los mejores ingenieros

Contratar a profesionales de soporte técnico puede ser un desafío, ya que se necesitan personas que sean expertas en tecnología y excelentes comunicadores. Un proceso de entrevista estructurado, como con la contratación de un técnico de servicio de asistencia, es una excelente manera de evaluar si los candidatos poseen estas cualidades y son una buena opción para su equipo.

Esta publicación de blog proporciona una lista completa de preguntas de entrevista de soporte técnico adaptadas a varios niveles de experiencia, desde recién graduados hasta profesionales experimentados. También incluye preguntas de opción múltiple para evaluar su comprensión de los conceptos técnicos.

Al usar estas preguntas, puede evaluar mejor las habilidades técnicas y las habilidades de resolución de problemas de los candidatos, y considere usar nuestra Prueba de Soporte Técnico para evaluar a los candidatos de manera eficiente antes de las entrevistas.

Tabla de contenidos

Preguntas de la entrevista de soporte técnico para principiantes

Preguntas de la entrevista de soporte técnico para jóvenes

Preguntas de la entrevista intermedia de soporte técnico

Preguntas de la entrevista de soporte técnico para experimentados

Cuestionario de opción múltiple de soporte técnico

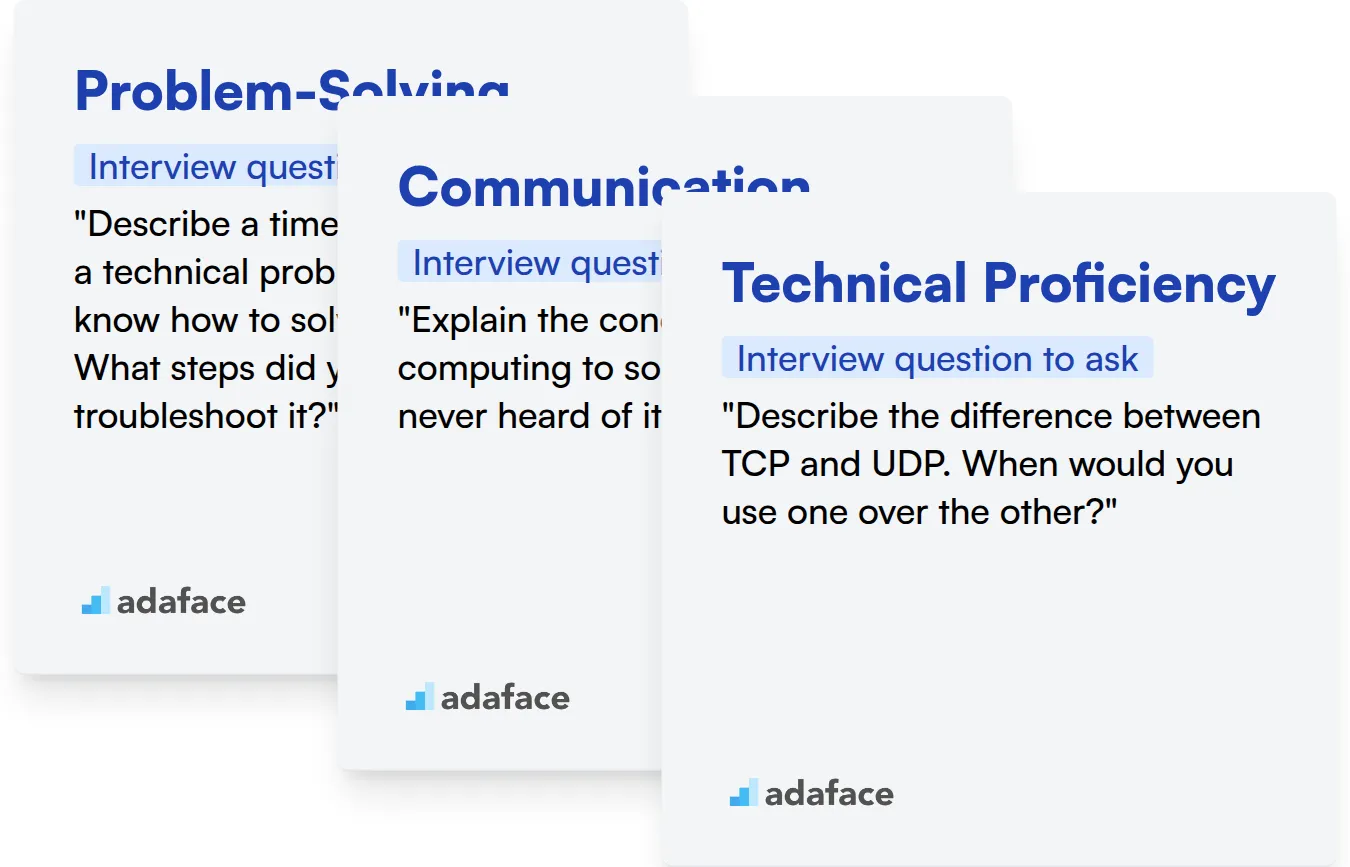

¿Qué habilidades de soporte técnico debe evaluar durante la fase de entrevista?

Optimice la contratación de soporte técnico con pruebas de habilidades y preguntas de entrevista específicas

Descargue la plantilla de preguntas de la entrevista de soporte técnico en múltiples formatos

1. Explique una vez que ayudó a alguien que no era bueno con las computadoras. ¿Qué hiciste?

Una vez ayudé a mi abuela, que tiene dificultades con la tecnología, a configurar su nueva tableta. Estaba frustrada porque no podía conectarse al Wi-Fi ni entender la interfaz de usuario. La guíe pacientemente a través de cada paso, explicando las cosas en términos simples y no técnicos. Le mostré cómo encontrar la configuración de Wi-Fi, ingresar su contraseña y navegar por la pantalla de inicio. También creé accesos directos para sus aplicaciones favoritas y le mostré cómo hacer videollamadas.

Me concentré en hacerla sentir cómoda y empoderada, en lugar de abrumada. La animé a hacer preguntas y practiqué cada paso varias veces hasta que se sintió segura. La clave fue dividir las tareas complejas en pasos más pequeños y manejables y usar una comunicación clara y paciente. Al final, estaba navegando felizmente por Internet y haciendo videollamadas a sus amigos. Esta experiencia destacó la importancia de la empatía y la comunicación clara al ayudar a aquellos menos familiarizados con la tecnología.

2. Si un usuario llama y dice 'Mi computadora está rota', ¿qué preguntas haría para averiguar el problema?

Cuando un usuario llama y dice: "Mi computadora está rota", haría las siguientes preguntas para diagnosticar el problema:

- "¿Qué estabas haciendo cuando ocurrió el problema?"

- "¿Qué quieres decir con 'roto'? ¿Puedes describir qué estás viendo o no viendo en la pantalla? ¿Hay algún mensaje de error?"

- "¿Puedes encender la computadora? ¿Ves alguna luz o escuchas algún sonido?"

- "¿Ha cambiado algo recientemente, como software nuevo instalado, actualizaciones o cambios de hardware?"

- "¿Has intentado reiniciar la computadora?"

- "¿Qué sistema operativo estás usando (Windows, macOS, Linux)?"

- "¿Tienes el número de modelo o cualquier otra información de identificación sobre la computadora disponible?"

3. Describe cómo explicarías la diferencia entre la RAM y un disco duro a alguien que nunca ha usado una computadora.

Imagina la RAM como tu escritorio y el disco duro como un archivador. Cuando estás trabajando en un proyecto (como escribir una carta), tomas los documentos (el programa y los datos) que necesitas del archivador y los pones en tu escritorio. La RAM (el escritorio) es mucho más rápida de acceder que el disco duro (el archivador), por lo que puedes trabajar en el proyecto mucho más rápidamente. Sin embargo, el escritorio es pequeño y temporal. Cuando terminas o necesitas trabajar en otra cosa, vuelves a guardar los documentos en el archivador. Si se corta la luz, todo lo que está en tu escritorio se pierde, pero todo lo que está en el archivador permanece seguro.

Entonces, la RAM es rápida, almacenamiento temporal para lo que estás utilizando activamente, mientras que el disco duro es más lento, almacenamiento permanente para todo lo demás. Una computadora usa la RAM para ejecutar programas y acceder a datos rápidamente, y usa el disco duro para almacenar todo a largo plazo.

4. Cuéntame sobre una vez que tuviste que resolver un problema, pero no tenías toda la información que necesitabas. ¿Cómo lo manejaste?

En un puesto anterior, me encargaron optimizar un pipeline de procesamiento de datos de ejecución lenta. La documentación inicial estaba desactualizada y los desarrolladores originales ya no estaban en la empresa. Para abordar la brecha de información, comencé por mapear el flujo de proceso actual tal como lo entendía. Luego comencé a instrumentar el pipeline con registro en puntos clave para recopilar datos de rendimiento en tiempo real. A través de esta observación activa, identifiqué varios cuellos de botella que no se mencionaban en la documentación original.

También me puse en contacto con otros equipos que interactuaban con la salida del pipeline para comprender sus expectativas y cualquier cambio reciente en su extremo que pudiera estar afectando el rendimiento. Combinando esta nueva información con los datos de rendimiento, pude priorizar los esfuerzos de optimización e implementar cambios que mejoraron significativamente la velocidad y la estabilidad del pipeline. Por ejemplo, noté una función específica que involucraba muchos bucles. La reescribí para aprovechar el procesamiento en paralelo, reduciendo el tiempo de ejecución a la mitad. La clave fue recopilar datos agresivamente y comunicarme con las partes interesadas para completar la información faltante.

5. ¿Qué es lo que más te gusta de las computadoras y qué es lo que te frustra de ellas?

Lo que más me gusta de las computadoras es su capacidad para automatizar tareas y resolver problemas complejos. Es asombroso ver cómo un programa bien escrito puede agilizar procesos, analizar grandes conjuntos de datos y crear nuevas posibilidades. El potencial de innovación y mejora en varios campos es realmente inspirador.

Lo que me frustra es la ocasional imprevisibilidad y falta de fiabilidad. Lidiar con errores inesperados, fallos de software o problemas de compatibilidad puede ser increíblemente consume tiempo y frustrante. La necesidad de actualizaciones y mantenimiento constantes para que todo funcione sin problemas también puede parecer una tarea interminable. Por ejemplo, la depuración de código, aunque a veces gratificante, también puede implicar rastrear cientos de líneas de código para solucionar un problema aparentemente pequeño como un punto y coma mal colocado o una asignación de variable incorrecta: int count = 0; en lugar de int count = 1;.

6. Imagina que un usuario no puede conectarse a Internet. ¿Qué son las tres primeras cosas que comprobarías?

Primero, comprobaría la conexión física. ¿El cable Ethernet está conectado de forma segura (si corresponde), o está habilitado el Wi-Fi? ¿Está activado el modo avión? Una simple inspección visual a menudo puede resolver el problema.

Segundo, comprobaría la conexión Wi-Fi (si corresponde). ¿El usuario está conectado a la red Wi-Fi correcta? ¿La contraseña de Wi-Fi es correcta? Intentar conectarse a una red Wi-Fi diferente o reiniciar el enrutador son buenos pasos para la resolución de problemas aquí.

Finalmente, comprobaría la configuración de red del dispositivo. ¿El dispositivo está configurado para obtener una dirección IP automáticamente (DHCP)? ¿Hay una dirección IP estática configurada que podría ser incorrecta? Una dirección IP mal configurada es una causa común de problemas de conectividad.

7. ¿Cómo te mantendrías tranquilo y servicial si un cliente estuviera realmente enfadado y gritando?

Si un cliente estuviera enfadado y gritando, primero me concentraría en mantenerme tranquilo yo mismo. Escucharía activamente para entender su frustración sin interrumpir, reconociendo sus sentimientos con frases como "Entiendo que esté molesto" o "Veo por qué está frustrado". Hablaría con un tono tranquilo y uniforme, evitando la actitud defensiva.

Mi siguiente paso sería intentar ayudarles a solucionar su problema. Me disculparía por las molestias y luego replantearía su problema para asegurarme de haberlo entendido correctamente. Finalmente, esbozaría claramente los pasos que puedo seguir para resolver el problema, ofreciendo la solución más adecuada basada en la política de la empresa y la situación, e intentaría establecer expectativas realistas de lo que puedo hacer.

8. Explique lo que sabe sobre diferentes sistemas operativos como Windows, macOS o Linux.

Los sistemas operativos (SO) gestionan los recursos de hardware y software de la computadora, proporcionando servicios esenciales para las aplicaciones. Windows, macOS y Linux son ejemplos destacados. Windows, desarrollado por Microsoft, es ampliamente utilizado en computadoras de escritorio y servidores, conocido por su compatibilidad y amplio soporte de software. macOS, de Apple, está diseñado para el hardware de Apple, enfatizando una interfaz fácil de usar y una estrecha integración de hardware y software.

Linux es un núcleo de sistema operativo de código abierto usado en varias distribuciones como Ubuntu, Fedora y Debian. Es conocido por su flexibilidad, seguridad y personalización, lo que lo hace popular para servidores, sistemas embebidos y entornos de desarrollo. Las diferencias residen en el núcleo, las llamadas al sistema, el entorno de escritorio (GUI), la gestión de paquetes y las licencias.

9. ¿Alguna vez has tenido que aprender algo nuevo sobre tecnología muy rápidamente? Cuéntame sobre ello.

Sí, tuve que aprender rápidamente sobre funciones serverless y AWS Lambda cuando me uní a un proyecto que estaba migrando de una aplicación monolítica a una arquitectura de microservicios. El equipo había decidido usar Lambda para algunos de los servicios más pequeños e independientes. Antes de eso, mi experiencia era principalmente con implementaciones tradicionales basadas en servidores. Tuve que aprender sobre:

- Modelo de ejecución de Lambda: Comprender cómo se invocan las funciones Lambda, su ciclo de vida y los conceptos de arranques en frío.

- Roles y permisos de AWS IAM: Aprender a otorgar a las funciones Lambda los permisos necesarios para acceder a otros recursos de AWS (como buckets de S3 o bases de datos).

- Frameworks de implementación serverless: Tuve que aprender a usar el Serverless Framework para definir, implementar y gestionar mis funciones Lambda. También necesité aprender a monitorear la función y configurar alertas cuando fuera necesario.

10. Un cliente dice que su impresora no imprime. ¿Qué pasos seguiría para solucionar el problema?

Primero, haría preguntas aclaratorias: ¿Está encendida la impresora? ¿Hay algún mensaje de error en la pantalla de la impresora o en la computadora? ¿Pueden imprimir una página de prueba desde la propia impresora (evitando la computadora)? ¿Pueden imprimir otros usuarios? ¿Qué ha cambiado recientemente? Esto ayuda a determinar si se trata de un problema de energía, un problema de conectividad, un problema de controlador, un problema específico de la aplicación o un problema de red más generalizado.

Luego, según sus respuestas, tomaría estos pasos: 1. Verifique la alimentación y las conexiones (USB/red). 2. Asegúrese de que la impresora esté configurada como la impresora predeterminada. 3. Reinicie la impresora y la computadora. 4. Verifique los niveles de tinta/tóner. 5. Imprima una página de prueba desde la computadora (si es posible, después de verificar que el controlador de la impresora esté correctamente instalado). Si eso falla, reinstale/actualice el controlador de la impresora. Si es una impresora de red, verificaría que la dirección IP de la impresora sea correcta y que la computadora pueda hacer ping a la impresora.

11. ¿Qué entiendes por redes informáticas y cómo funcionan?

Las redes informáticas son esencialmente sistemas que conectan dispositivos (computadoras, servidores, teléfonos inteligentes, etc.) para que puedan comunicarse y compartir recursos. Funcionan estableciendo reglas y protocolos para la transmisión de datos. Los datos se dividen en paquetes, que luego se direccionan y enrutan a través de la red. Este enrutamiento se produce a través de varios dispositivos de red como enrutadores y conmutadores que determinan la ruta óptima para que los paquetes lleguen a su destino.

Los aspectos clave incluyen:

- Protocolos: Reglas estandarizadas (como TCP/IP) que rigen cómo se formatean, transmiten y reciben los datos.

- Topología: La disposición física o lógica de los dispositivos de red (por ejemplo, estrella, bus, malla).

- Direccionamiento: Asignación de direcciones únicas (direcciones IP) a los dispositivos para su identificación y enrutamiento.

- Dispositivos de red: Dispositivos que facilitan la comunicación (por ejemplo, enrutadores, conmutadores, firewalls).

12. Describe una vez que tuviste que explicar un problema técnico a una persona no técnica. ¿Cómo te aseguraste de que entendieran?

Una vez tuve que explicar por qué nuestro sitio web estaba temporalmente inactivo a nuestro gerente de marketing, quien no es técnico. El problema principal era una sobrecarga del servidor de la base de datos que provocaba que el sitio web se agotara el tiempo de espera. En lugar de usar jerga técnica como "servidor de base de datos", "sobrecarga" o "tiempos de espera", lo expliqué de la siguiente manera: "Imagina que nuestro sitio web es un restaurante, y el servidor de la base de datos es la cocina. Hoy, la cocina recibió tantos pedidos (tráfico del sitio web) todos a la vez que no pudo mantener el ritmo, causando retrasos y que algunos clientes (visitantes del sitio web) se fueran". Luego les aseguré que nuestros ingenieros estaban "despejando la acumulación de trabajo en la cocina" para que las cosas volvieran a funcionar sin problemas.

Para asegurar la comprensión, utilicé analogías relacionadas con su experiencia cotidiana. También evité los términos técnicos y me centré en el impacto en el usuario, no en la tecnología subyacente. Verifiqué la comprensión preguntando si la explicación tenía sentido e invité a hacer preguntas. Solo introduje detalles técnicos si se solicitaban específicamente.

13. ¿Cómo te mantienes al día con las últimas tendencias tecnológicas y actualizaciones de software?

Me mantengo al día con las tendencias tecnológicas y las actualizaciones de software a través de una variedad de métodos. Sigo activamente sitios web y blogs de noticias de la industria como TechCrunch, Ars Technica y The Register. También me suscribo a boletines informativos de proveedores de tecnología clave y proyectos de código abierto relacionados con mi trabajo.

Además, participo en comunidades en línea como Stack Overflow y r/programming de Reddit para aprender de otros desarrolladores y mantenerme informado sobre las tecnologías emergentes. Dedico tiempo a leer documentación técnica, asistir a webinars y experimentar con nuevas herramientas y frameworks en proyectos personales. Por ejemplo, recientemente comencé a usar las siguientes bibliotecas de python:

tensorflowstreamlitfastapi

14. Si un usuario informa que su computadora funciona lentamente, ¿qué pasos de solución de problemas recomendaría?

Cuando un usuario informa que su computadora está lenta, comenzaría por hacer preguntas aclaratorias sobre lo que estaba haciendo cuando ocurrió la lentitud. Luego, recomendaría los siguientes pasos de solución de problemas:

Primero, verificar el uso de recursos a través del Administrador de tareas (Windows) o Monitor de actividad (macOS). Esto identificará cualquier proceso que consuma excesivamente CPU, memoria o E/S de disco. Cierre los programas innecesarios y los procesos en segundo plano. Luego, ejecutaría un análisis de malware. Después de eso, verificaría si hay errores en el disco duro y desfragmentaría la unidad (si es un HDD, no un SSD). Finalmente, recomendaría actualizar los controladores, especialmente para las tarjetas gráficas, y considerar aumentar la RAM si el sistema se ejecuta constantemente cerca de su límite de memoria.

15. ¿Cuáles son sus pensamientos sobre la importancia de la seguridad y la privacidad de los datos?

La seguridad y la privacidad de los datos son primordiales en el mundo actual. La seguridad protege los datos del acceso no autorizado y los ataques maliciosos, garantizando su integridad y disponibilidad. La privacidad se centra en los derechos de las personas a controlar su información personal y cómo se utiliza. Las violaciones en cualquiera de las áreas pueden tener graves consecuencias, incluyendo pérdidas financieras, daños a la reputación, responsabilidades legales y la erosión de la confianza pública.

Las organizaciones deben priorizar ambas cosas implementando medidas de seguridad sólidas como el cifrado, los controles de acceso y las auditorías de seguridad periódicas. Igualmente importantes son las prácticas que preservan la privacidad, como obtener el consentimiento informado para la recopilación de datos, proporcionar transparencia sobre el uso de datos y cumplir con las regulaciones relevantes como el RGPD y la CCPA. Un fuerte compromiso con ambas cosas no es solo ético sino también esencial para la sostenibilidad y el éxito a largo plazo.

16. Supongamos que un usuario borró accidentalmente un archivo importante. ¿Qué opciones de recuperación podrían estar disponibles para ellos?

Si un usuario borra accidentalmente un archivo importante, podrían estar disponibles varias opciones de recuperación. Primero, compruebe la Papelera de reciclaje (Windows) o la Papelera (macOS). Los archivos eliminados a menudo se trasladan allí y se pueden restaurar fácilmente con un clic derecho y "Restaurar".

Si la Papelera de reciclaje está vacía, o el archivo fue permanentemente eliminado (Shift+Supr en Windows), considera usar una herramienta de recuperación de datos (por ejemplo, Recuva, EaseUS Data Recovery Wizard). Estas herramientas escanean el disco duro en busca de restos de archivos eliminados. El éxito depende de hace cuánto tiempo se eliminó el archivo y cuánto se ha escrito en la unidad desde entonces. Además, si el archivo se almacenó en un servicio en la nube como Dropbox, Google Drive o OneDrive, verifica el historial de versiones del servicio o la sección de archivos eliminados recientemente, ya que muchos ofrecen control de versiones de archivos o políticas de retención. Si es un archivo muy importante, y nada de lo anterior funciona, los servicios profesionales de recuperación de datos podrían ser una opción, aunque costosa. Si el archivo se almacenó en un sistema de control de versiones como git, podría ser recuperable usando git checkout u otros comandos de git.

17. ¿Cómo priorizaría múltiples solicitudes de soporte que llegan al mismo tiempo?

Priorizaría las solicitudes de soporte en función del impacto, la urgencia y el esfuerzo. El impacto se refiere a la cantidad de usuarios afectados o la gravedad del problema. La urgencia es la rapidez con la que se necesita una solución. El esfuerzo es el tiempo estimado para resolver el problema. Por lo general, abordaría primero las interrupciones críticas del sistema o las brechas de seguridad, seguido de los problemas que afectan a un gran número de usuarios.

Para refinar aún más la priorización, consideraría los Acuerdos de Nivel de Servicio (SLA) si corresponde. Si surgen problemas similares, la solicitud más antigua se abordará antes que la más nueva, adhiriéndose a la regla "Primero en entrar, primero en salir", a menos que el problema más nuevo tenga una urgencia mayor.

18. ¿Puede explicar los conceptos básicos de la computación en la nube en términos sencillos?

La computación en la nube es como alquilar recursos informáticos (servidores, almacenamiento, software) a través de Internet, en lugar de poseerlos y administrarlos usted mismo. Piense en ello como alquilar un apartamento en lugar de comprar una casa; solo paga por lo que usa, y el propietario (proveedor de la nube) se encarga de todo el mantenimiento.

Los beneficios clave incluyen: * Ahorro de costos: Modelo de pago por uso. * Escalabilidad: Ajuste fácilmente los recursos según sea necesario. * Accesibilidad: Acceda a sus datos y aplicaciones desde cualquier lugar con una conexión a Internet. * Fiabilidad: Los proveedores ofrecen una infraestructura robusta y redundancia.

19. ¿Qué estrategias utiliza para administrar su tiempo de manera efectiva al tratar problemas técnicos?

Cuando me enfrento a problemas técnicos, priorizo evaluando el impacto y la urgencia. Luego, descompongo el problema en tareas más pequeñas y manejables. Asigno bloques de tiempo para cada tarea y me ciño a ellos tanto como sea posible, utilizando técnicas como el método Pomodoro para mantenerme concentrado. También documento mis pasos de solución de problemas. Si estoy bloqueado, asigno una cantidad específica de tiempo para investigar utilizando recursos como Stack Overflow o la documentación oficial. Si eso no funciona, busco ayuda de colegas, asegurándome de haber articulado claramente el problema y lo que ya he intentado. git bisect también puede ser útil para encontrar la fuente de los errores introducidos por los cambios de código.

Si los plazos son ajustados, comunicaré proactivamente los posibles retrasos, sugiriendo soluciones alternativas o ajustes de alcance a las partes interesadas. También trato de prevenir problemas recurrentes documentando las soluciones y contribuyendo a una base de conocimientos.

20. Un usuario informa que está recibiendo un correo electrónico sospechoso. ¿Cómo le aconsejaría que lo maneje?

Si recibe un correo electrónico sospechoso, no haga clic en ningún enlace ni abra ningún archivo adjunto. Márquelo como spam o correo no deseado en su cliente de correo electrónico. Si no está seguro de su legitimidad, reenvíe el correo electrónico a su departamento de TI o de seguridad para su revisión, si su organización tiene uno. Es crucial verificar cuidadosamente la dirección de correo electrónico del remitente; los atacantes suelen utilizar dominios similares.

Además, ten cuidado con los correos electrónicos que soliciten información personal, contraseñas o datos financieros. Las organizaciones de renombre rara vez solicitarán esta información por correo electrónico. Si ya has hecho clic en un enlace o proporcionado información, cambia inmediatamente tus contraseñas y ponte en contacto con tu soporte de TI o banco.

21. ¿Cómo manejas situaciones en las que no sabes la respuesta a una pregunta técnica?

Cuando me enfrento a una pregunta técnica que no puedo responder inmediatamente, mi prioridad es ser honesto y transparente. Primero reconocería que no sé la respuesta de memoria. Luego, procedería a explicar mi enfoque para encontrar la solución. Esto podría implicar:

- Aclarando la pregunta: Asegurarme de entender completamente la pregunta haciendo preguntas aclaratorias.

- Sugiriendo posibles soluciones: Incluso si no estoy seguro, podría generar ideas sobre posibles enfoques o conceptos relacionados, destacando que estas son hipótesis.

- Describiendo mi proceso de investigación: Explicar cómo investigaría típicamente la respuesta, incluyendo documentación relevante, recursos en línea (como Stack Overflow o foros tecnológicos específicos), y potencialmente incluso describiendo cómo podría construir un pequeño caso de prueba para experimentar y aprender. Por ejemplo, si me preguntaran sobre un caso límite específico en una biblioteca de

Python, podría decir: "No estoy familiarizado de inmediato con ese caso límite, pero crearía un pequeño script para probar el comportamiento y consultar la documentación de la biblioteca". - Ofreciendo seguimiento: Siempre ofrecería investigar a fondo la pregunta después de la entrevista y proporcionar una respuesta bien informada. Esto demuestra un compromiso con el aprendizaje y la resolución de problemas.

22. Describa su comprensión de diversas aplicaciones de software, como Microsoft Office o Google Workspace.

Entiendo Microsoft Office y Google Workspace como conjuntos de aplicaciones de productividad diseñadas para crear, editar y compartir documentos. Microsoft Office incluye aplicaciones como Word, Excel, PowerPoint, Outlook y Access, típicamente instaladas localmente en un dispositivo. Google Workspace ofrece una funcionalidad similar con aplicaciones como Docs, Sheets, Slides, Gmail y Drive, a las que se accede principalmente a través de un navegador web y que enfatizan flujos de trabajo colaborativos basados en la nube.

Mi comprensión abarca sus funcionalidades principales, como la creación y el formato de documentos, la gestión de hojas de cálculo, el diseño de presentaciones, la comunicación por correo electrónico y el almacenamiento de archivos. También aprecio los matices en sus funciones de colaboración, capacidades de integración y compatibilidad de plataforma. Estoy familiarizado con formatos de archivo comunes (por ejemplo, .docx, .xlsx, .pptx, .pdf) y sus respectivas fortalezas y debilidades.

23. ¿Cuáles son algunas causas comunes de los virus informáticos y cómo pueden protegerse los usuarios?

Las causas comunes de los virus informáticos incluyen la descarga de archivos infectados (software, música, películas) de fuentes no confiables, la apertura de archivos adjuntos de correo electrónico maliciosos o hacer clic en enlaces sospechosos, y la visita a sitios web comprometidos que explotan las vulnerabilidades del navegador para instalar malware. El software desactualizado también crea vulnerabilidades que los virus pueden aprovechar.

Para protegerse, los usuarios deben instalar y actualizar regularmente software antivirus, tener cuidado al abrir archivos adjuntos de correo electrónico o hacer clic en enlaces de remitentes desconocidos, evitar la descarga de archivos de fuentes no confiables, mantener su sistema operativo y otro software actualizados, usar un firewall y practicar hábitos de navegación seguros. La copia de seguridad regular de datos importantes también es crucial para la recuperación en caso de infección.

24. Si un cliente tiene problemas para instalar un nuevo programa de software, ¿qué pasos le guiaría?

Primero, empatizaría y les aseguraría que estoy para ayudar. Luego, haría preguntas aclaratorias: ¿Qué sistema operativo están utilizando? ¿Cuál es el mensaje de error exacto? ¿De dónde descargaron el programa? ¿Han instalado otros programas con éxito anteriormente? Basándome en sus respuestas, los guiaría a través de la solución de problemas básicos como: verificar los requisitos del sistema, comprobar si hay suficiente espacio en disco, deshabilitar temporalmente el software antivirus y asegurar que tienen el archivo de instalación correcto. Los guiaría a través de los pasos lentamente, asegurándome de que me están entendiendo.

25. ¿Cuáles son las diferencias clave entre hardware y software?

El hardware se refiere a los componentes físicos de un sistema informático, como la CPU, la memoria, los dispositivos de almacenamiento y los periféricos. Es tangible y se puede tocar. El software, por otro lado, es un conjunto de instrucciones o programas que le dicen al hardware qué hacer. Es intangible y existe como código.

Las diferencias clave incluyen:

- Tangibilidad: El hardware es tangible; el software es intangible.

- Vida útil: El hardware se degrada con el tiempo; el software no se degrada físicamente.

- Modificación: El hardware es difícil de modificar; el software es fácilmente modificable.

- Ejecución: El hardware ejecuta las instrucciones del software.

- Costo: El hardware típicamente tiene un costo inicial más alto; el software puede implicar tarifas de licencia o modelos de suscripción. Por ejemplo, considere un script de

Python(software) ejecutándose en una CPU (hardware).

26. Cuéntame sobre una ocasión en la que hiciste un esfuerzo adicional para ayudar a alguien con un problema técnico.

Durante la fecha límite crítica de un proyecto, un colega estaba teniendo dificultades para integrar una nueva API. Estaban visiblemente estresados y a punto de perder la fecha límite. Noté su frustración y ofrecí mi ayuda. Aunque no era directamente responsable de esa parte del proyecto, tenía algo de experiencia con APIs similares. Pasé varias horas después del trabajo depurando su código, identificando un sutil problema de autenticación y proporcionando un fragmento de código funcional. Incluso creé un breve documento explicando el proceso de autenticación para referencia futura.

El colega pudo cumplir con la fecha límite, y la integración exitosa mejoró significativamente la funcionalidad del proyecto. Expresaron una inmensa gratitud, y nuestro jefe de equipo reconoció mi contribución durante la retrospectiva del proyecto. Esto reforzó mi creencia en la importancia de la colaboración y de esforzarse al máximo para apoyar a los compañeros de equipo, especialmente cuando se enfrentan a obstáculos técnicos.

27. ¿Qué tan cómodo está con el soporte y la solución de problemas de escritorio remoto?

Estoy muy cómodo con el soporte y la solución de problemas de escritorio remoto. Tengo experiencia con herramientas como TeamViewer, AnyDesk y el Protocolo de Escritorio Remoto (RDP) para acceder y controlar de forma remota los escritorios de los usuarios. Soy competente en el diagnóstico y la resolución de una amplia gama de problemas, incluidos problemas de instalación y configuración de software, problemas de conectividad de red, problemas de impresora y ralentizaciones generales del rendimiento del sistema. También me siento cómodo guiando a los usuarios a través de los pasos de solución de problemas por teléfono o por chat.

Mi enfoque para la solución de problemas remotos implica primero recopilar información sobre el problema, luego intentar replicar el problema si es posible. Después de esto, uso un proceso de eliminación y, si es necesario, investigo los registros del sistema, los visores de eventos y los archivos de configuración relevantes para identificar la causa raíz e implementar la solución adecuada. Priorizo la comunicación clara y la guía paciente para garantizar una experiencia de usuario positiva durante el proceso de soporte remoto.

28. ¿Cómo lidias con tareas o problemas repetitivos que encuentras con frecuencia?

Cuando encuentro tareas o problemas repetitivos, mi primer paso es identificar la causa raíz. Comprender por qué la tarea es repetitiva o por qué el problema ocurre con frecuencia es crucial. Luego, intento automatizar la tarea o solucionar el problema de forma permanente.

Para la automatización, podría usar scripts (por ejemplo, Python, Bash) o herramientas diseñadas para la tarea específica. Si es un problema relacionado con el código, buscaría formas de refactorizar el código para evitar que el problema se repita, tal vez usando patrones de diseño o un mejor manejo de errores. También documento las soluciones que implemento para que otros puedan beneficiarse y yo pueda recordarlas fácilmente en el futuro.

Preguntas de entrevista de soporte técnico para principiantes

1. Imagine que un cliente llama y está muy molesto porque su internet no funciona. ¿Cómo lo calma y comienza a ayudarlo?

Bien, lo primero que haría es expresar empatía y disculparme por el inconveniente. Diría algo como, "Entiendo lo frustrante que es cuando no funciona el internet, y lamento mucho que esté experimentando esto. Haré todo lo posible para ayudar a resolverlo lo más rápido posible". Luego, escucharía activamente mientras explican el problema, permitiéndoles desahogar completamente su frustración sin interrupción (a menos que se vuelva abusivo).

Después de que hayan tenido la oportunidad de explicar, les aseguraría que estoy aquí para ayudar y comenzaría la solución de problemas. Luego procedería a hacer preguntas aclaratorias para comprender el alcance del problema, como: "¿Cuándo comenzó el problema?", "¿Hay algún dispositivo que pueda conectarse?", "¿Qué luces se encienden en su módem y enrutador?". Esto me ayuda a recopilar la información necesaria para diagnosticar el problema y ofrecer soluciones.

2. Si un cliente no sabe qué sistema operativo usa su computadora, ¿cómo le ayudaría a averiguarlo?

¡De acuerdo, no hay problema! Averigüemos tu sistema operativo. Si estás usando una computadora con Windows, puedes presionar la tecla de Windows + 'R' al mismo tiempo. En el cuadro 'Ejecutar' que aparece, escribe winver y presiona Enter. Aparecerá una ventana que te mostrará la versión de Windows. Si estás usando una Mac, haz clic en el logotipo de Apple en la esquina superior izquierda de tu pantalla, luego selecciona 'Acerca de esta Mac'. Se abrirá una ventana que mostrará tu versión de macOS. Si ninguna de esas opciones funciona, es posible que estés utilizando una máquina basada en Linux, o algún otro sistema operativo menos común. En este caso, podría ser mejor buscar más soporte de un técnico que entienda la configuración del sistema.

3. Explica qué significa 'solución de problemas' con tus propias palabras, como si se lo estuvieras explicando a un amigo.

Bien, imagina que algo no funciona correctamente, como que tu teléfono no se conecta al Wi-Fi, o que tu computadora se bloquea constantemente. La solución de problemas es como ser un detective para la tecnología. Básicamente, es averiguar por qué algo está roto y luego encontrar una forma de solucionarlo.

Piénsalo así: comienzas con un problema, luego buscas pistas (mensajes de error, ruidos extraños, etc.). Pruebas diferentes cosas para ver si ayudan, como reiniciar el dispositivo, revisar los cables o actualizar el software. Se trata de analizar sistemáticamente las posibles causas hasta que encuentres la que realmente está causando el problema y luego lo arreglas o encuentras una solución alternativa.

4. Un cliente dice que su computadora 'funciona lenta'. ¿Cuáles son las tres primeras preguntas que harías?

- "¿Puedes describir a qué te refieres con 'va lento'? Por ejemplo, ¿es lento al iniciarse, lento al abrir aplicaciones o lento al usar internet?" (Esto ayuda a comprender el problema específico).

- "¿Cuándo notaste esta lentitud por primera vez?" (Esto ayuda a determinar si un cambio o evento reciente podría ser la causa).

- "¿Qué programas se están ejecutando típicamente cuando experimentas la lentitud?" (Esto ayuda a identificar aplicaciones que consumen muchos recursos y que podrían estar contribuyendo al problema).

5. ¿Cuál es la diferencia entre un nombre de usuario y una contraseña, y por qué ambos son importantes?

Un nombre de usuario es un identificador público que identifica de forma única a un usuario en un sistema. Es como tu nombre: le dice al sistema quién está intentando acceder a él. Una contraseña, por otro lado, es un código secreto conocido solo por el usuario (¡idealmente!). Autentica al usuario verificando que realmente es quien dice ser en función de su nombre de usuario.

Ambos son cruciales para la seguridad. El nombre de usuario permite al sistema localizar tu cuenta. La contraseña es lo que impide el acceso no autorizado a esa cuenta. Sin un nombre de usuario, el sistema no sabría qué cuenta comprobar. Sin una contraseña, cualquiera podría acceder a tu cuenta simplemente conociendo tu nombre de usuario.

6. ¿Alguna vez has ayudado a un familiar o amigo con un problema tecnológico? Cuéntame sobre ello.

Sí, a menudo ayudo a familiares y amigos con problemas tecnológicos. Una vez, mi tía tenía problemas con su Wi-Fi que se caía constantemente. Después de algunas soluciones básicas como reiniciar su enrutador y dispositivos, utilicé una aplicación de análisis de Wi-Fi en mi teléfono para comprobar la intensidad de la señal y las interferencias. Resultó que el nuevo enrutador inalámbrico de su vecino estaba en el mismo canal, lo que causaba una interferencia significativa.

Le mostré cómo acceder a la configuración de su enrutador y cambiar el canal Wi-Fi a uno menos congestionado. La guie a través del proceso paso a paso, asegurándome de que entendiera cada paso. Después de cambiar el canal, su Wi-Fi se volvió mucho más estable y no ha tenido más desconexiones desde entonces. Estaba muy agradecida, y me sentí bien al usar mis habilidades técnicas para resolver un problema del mundo real para ella.

7. ¿Qué es lo primero que haces cuando encuentras un problema técnico que no puedes resolver inmediatamente?

Lo primero que hago es tratar de definir claramente el problema y recopilar la mayor cantidad de información posible. Esto implica comprender el contexto, el comportamiento esperado y el comportamiento real. Luego intento reproducir el problema de manera consistente. Después de eso, descompongo el problema en partes más pequeñas y manejables.

Luego, investigo posibles soluciones en línea utilizando motores de búsqueda y documentación. También consulto recursos internos, como documentación, wikis o bases de conocimientos. Si el problema está relacionado con el código, podría usar herramientas de depuración para recorrer el código y examinar los valores de las variables. También aíslo el problema eliminando o comentando temporalmente secciones del código para identificar la fuente del problema. Si el problema persiste, me pondré en contacto con un colega o mentor para obtener ayuda, explicando el problema y los pasos que ya he tomado.

8. Si un programa 'no responde', ¿qué es lo primero que intentaría hacer?

Lo primero que intentaría es intentar cerrar el programa de forma adecuada. Esto podría implicar hacer clic en el botón 'X' en la ventana o usar Alt+F4 (Windows). Esto le da a la aplicación la oportunidad de guardar su estado y salir limpiamente. Esperaría un tiempo razonable (por ejemplo, 30 segundos a un minuto) para ver si responde.

Si eso no funciona, luego abriría el Administrador de Tareas (Windows: Ctrl+Shift+Esc, macOS: Cmd+Option+Esc o Monitor de Actividad) y verificaría el uso de CPU y memoria del programa. Si está consumiendo un porcentaje muy alto de cualquiera de los dos, es probable que esté realmente atascado. Luego seleccionaría el programa y elegiría 'Finalizar tarea' (Windows) o 'Forzar salida' (macOS) para terminarlo. Forzar la salida es menos deseable, ya que puede provocar la pérdida de datos, pero es necesario cuando la aplicación no responde.

9. ¿Qué significa 'reiniciar' una computadora y por qué suele ser útil?

Reiniciar una computadora significa reiniciarla. Implica apagar todos los procesos en ejecución y luego iniciar el sistema operativo nuevamente. Esto suele ser útil porque borra la memoria de la computadora (RAM), cierra todas las aplicaciones y reinicia los servicios del sistema operativo.

Reiniciar puede resolver una variedad de problemas, como fallas de software, aplicaciones congeladas, bajo rendimiento y problemas de conectividad de red. Esencialmente, le da al sistema un nuevo comienzo, lo que a menudo puede solucionar errores temporales que se han acumulado durante el uso.

10. Explique qué es un "navegador" y nombre tres navegadores diferentes.

Un navegador es una aplicación de software que se utiliza para acceder y ver sitios web en Internet. Interpreta código HTML, CSS y JavaScript para renderizar páginas web, lo que permite a los usuarios interactuar con el contenido en línea.

Tres navegadores diferentes incluyen:

- Google Chrome

- Mozilla Firefox

- Safari

11. Un cliente no puede imprimir. ¿Qué cosas podrían estar causando esto?

Varios factores podrían impedir que un cliente imprima. Primero, compruebe lo básico: ¿Está la impresora encendida y conectada (por cable o de forma inalámbrica) a la red/ordenador? ¿Hay papel en la bandeja y el nivel de tinta/tóner es suficiente? ¿Hay algún mensaje de error en el panel de control de la impresora o en el ordenador? A veces, un simple reinicio tanto del ordenador como de la impresora puede resolver problemas de conectividad o borrar errores temporales.

Problemas más específicos podrían incluir problemas de controladores (controladores obsoletos, dañados o incorrectos), una cola de impresión en pausa (vaciar la cola), problemas de conectividad de red (verificar la conexión de red) o un problema físico con la impresora misma (atasco de papel, piezas rotas). Verifique que la impresora correcta esté seleccionada como impresora predeterminada. Para las impresoras en red, asegúrese de que la dirección IP de la impresora esté configurada correctamente y sea accesible en la red. Finalmente, si el cliente está intentando imprimir desde una aplicación específica, verifique si la aplicación en sí tiene alguna configuración de impresión o problemas de compatibilidad.

12. Si borró accidentalmente un archivo importante, ¿qué haría para intentar recuperarlo?

Si borré accidentalmente un archivo importante, mi acción inmediata dependería del sistema operativo y del sistema de archivos en uso. Primero, revisaría la Papelera de reciclaje (Windows) o la Papelera (macOS) o el directorio .Trash (Linux). Si se encuentra, restauraría el archivo desde allí.

Si el archivo no está en la papelera de reciclaje, el siguiente paso implica intentar la recuperación de datos utilizando software especializado como PhotoRec o TestDisk, o potencialmente soluciones comerciales como Recuva. Antes de ejecutar cualquier herramienta de recuperación, dejaría de usar inmediatamente la unidad para evitar que se escriban más datos en ella, ya que esto podría sobrescribir los bloques de datos del archivo eliminado y hacer que la recuperación sea imposible. Ejecutar una herramienta de recuperación tan pronto como sea posible después de la eliminación aumenta significativamente la probabilidad de éxito.

13. Describe una vez que tuviste que aprender algo nuevo rápidamente. ¿Cómo lo hiciste?

Durante un proyecto que involucraba una nueva tubería de datos, necesité aprender Apache Kafka rápidamente. El proyecto requería la ingestión de flujos de datos en tiempo real, y Kafka fue elegido como el corredor de mensajes. Mi experiencia previa fue principalmente con bases de datos relacionales. Me acerqué al aprendizaje de Kafka a través de un enfoque múltiple:

Primero, me concentré en los fundamentos: comprender la arquitectura de Kafka (temas, particiones, brokers, productores, consumidores), conceptos clave como la serialización/deserialización de mensajes y grupos de consumidores. Utilicé tutoriales en línea (la documentación y las publicaciones del blog de Confluent) y cursos cortos en línea. Segundo, configuré un clúster local de Kafka usando Docker para experimentar con la producción y el consumo de mensajes, escribí simples scripts Python para interactuar con el clúster. Finalmente, colaboré estrechamente con ingenieros senior en el proyecto que tenían experiencia con Kafka, haciendo preguntas y buscando retroalimentación a medida que construía la integración. Esta combinación de autoestudio, práctica práctica y tutoría me permitió ser lo suficientemente competente con Kafka para contribuir eficazmente al proyecto en unas pocas semanas.

14. ¿Qué puedes hacer para mantener tu computadora a salvo de virus?

Para mantener tu computadora a salvo de virus, es importante practicar hábitos de informática seguros. Esto incluye instalar y actualizar regularmente software antivirus, usar un firewall y ser cauteloso al abrir archivos adjuntos de correo electrónico o hacer clic en enlaces de fuentes desconocidas. Asegúrate de que tu sistema operativo y otro software estén actualizados, ya que las actualizaciones a menudo incluyen parches de seguridad que protegen contra vulnerabilidades.

Además, evita descargar software de sitios web no confiables y desconfía del software pirateado. Escanea regularmente tu computadora en busca de virus y malware. Crea copias de seguridad regulares de tus datos importantes para protegerte contra la pérdida de datos en caso de una infección por virus.

15. ¿Qué es lo que más te gusta de las computadoras y la tecnología?

Lo que más me gusta de las computadoras y la tecnología es su capacidad para empoderar a las personas y resolver problemas complejos. El poder de automatizar tareas, acceder a la información a nivel mundial y conectarse con personas a través de vastas distancias es realmente notable. Ya sea la creación de software eficiente para agilizar los flujos de trabajo o el desarrollo de soluciones innovadoras para abordar los desafíos sociales urgentes, la tecnología proporciona las herramientas y los recursos para marcar una diferencia tangible.

Aprecio particularmente la constante evolución y las oportunidades de aprendizaje que conlleva este campo. El panorama cambia constantemente, lo que me empuja a adaptarme continuamente, explorar nuevos conceptos y perfeccionar mis habilidades. Este proceso de aprendizaje continuo me mantiene comprometido y motivado, haciendo de la tecnología un campo dinámico y gratificante del que formar parte.

16. ¿Cómo explicarías el concepto de 'almacenamiento en la nube' a alguien que nunca ha oído hablar de él?

Imagina que tienes una memoria USB donde guardas tus fotos, documentos y videos. El almacenamiento en la nube es como tener esa memoria USB, pero en lugar de ser un objeto físico que llevas contigo, está ubicado en internet. Empresas como Google, Amazon y Microsoft tienen enormes centros de datos con mucho espacio de almacenamiento, y te permiten alquilar parte de ese espacio para mantener tus archivos seguros y accesibles desde cualquier dispositivo con conexión a internet.

Así que, en lugar de guardar tus archivos solo en tu computadora o teléfono, puedes subirlos a la nube. Luego, puedes acceder a esos archivos desde tu tableta, otra computadora, o incluso compartirlos con amigos y familiares, siempre y cuando tengas acceso a internet y las credenciales de inicio de sesión correctas. Es como una caja de seguridad digital almacenada en línea.

17. ¿Qué es Wi-Fi y por qué es importante?

Wi-Fi es una tecnología de red inalámbrica que utiliza ondas de radio para proporcionar internet de alta velocidad inalámbrico y conexiones de red. Permite que dispositivos como teléfonos inteligentes, computadoras portátiles y tabletas se conecten a internet sin cables físicos.

Wi-Fi es importante porque ofrece comodidad y movilidad. Permite a los usuarios acceder a internet desde varias ubicaciones dentro del alcance de una red Wi-Fi, fomentando la productividad y el entretenimiento. También reduce la necesidad de cableado extenso, simplificando la configuración y el mantenimiento de la red, y es compatible con una amplia gama de dispositivos, lo que la convierte en una solución de conectividad versátil.

18. Un cliente está usando todas las letras mayúsculas en su correo electrónico, ¿qué indica eso y cómo responderías?

Usar todas las letras mayúsculas en un correo electrónico generalmente se interpreta como gritar o expresar ira/urgencia. También puede considerarse poco profesional y difícil de leer.

Mi respuesta dependería del contexto del correo electrónico y de mi relación con el cliente. Generalmente, reconocería el correo electrónico cortésmente y abordaría sus inquietudes sin imitar su tono. Evitaría mencionar directamente el uso de mayúsculas, a menos que esté afectando gravemente la comunicación. Me enfocaría en entender su problema y proporcionar una solución útil de manera calmada y profesional.

19. ¿Alguna vez te has frustrado con la tecnología? ¿Qué hiciste?

Sí, definitivamente me he frustrado con la tecnología antes. Un ejemplo que me viene a la mente es cuando estaba trabajando en un proyecto de tubería de datos y encontré problemas persistentes con una biblioteca específica de Python. A pesar de seguir la documentación y buscar en foros en línea, no pude resolver los errores de compatibilidad.

Mi primer paso fue aislar el problema creando un ejemplo reproducible mínimo. Luego, exploré bibliotecas alternativas que pudieran lograr la misma funcionalidad. Después de evaluar algunas opciones, encontré una que era más estable y se adaptaba mejor a los requisitos del proyecto. Refactoricé el código relevante para usar la nueva biblioteca, lo que resolvió la frustración inicial y mejoró el mantenimiento general de la tubería.

20. Si un cliente dice que hizo clic en un enlace y ahora su computadora se comporta de manera extraña, ¿qué debería hacer?

Primero, aconseje al cliente que desconecte su computadora de Internet inmediatamente para evitar daños adicionales o el robo de datos. Luego, instrúyalo a ejecutar un análisis completo del sistema con su software antivirus. Si no tienen software antivirus, recomiende una opción confiable y guíelos a través del proceso de instalación y escaneo (después de asegurar que su conexión de red se haya restaurado de forma segura, si es necesario, o usando una unidad USB).

Luego, aconseje que cambien todas sus contraseñas para cuentas importantes (correo electrónico, banca, redes sociales) desde un dispositivo diferente y no infectado. Si el análisis antivirus no resuelve el problema o la computadora continúa actuando de manera extraña, recomiende buscar ayuda profesional de un servicio de reparación de computadoras de confianza o un profesional de TI para un diagnóstico y limpieza completos. Enfatice la importancia de respaldar los datos importantes antes de realizar cualquier trabajo de reparación, si es posible.

21. ¿Cómo aborda las tareas repetitivas que debe realizar en su función laboral?

Cuando me enfrento a tareas repetitivas, primero intento entender el proceso subyacente para ver si se puede eliminar o agilizar. Si la tarea es realmente necesaria, busco oportunidades para automatizarla. Esto podría implicar el uso de lenguajes de scripting como Python, la utilización de herramientas existentes o la exploración de software de automatización dedicado.

Si la automatización no es factible, me concentro en optimizar mi flujo de trabajo. Esto podría implicar la creación de listas de verificación, plantillas o procedimientos operativos estándar para garantizar la consistencia y la eficiencia. También agrupo tareas similares para minimizar el cambio de contexto y mantener la concentración. Regularmente reevalúo estos procesos para identificar mejoras adicionales.

22. ¿Cuál es un ejemplo de excelente servicio al cliente que ha recibido y por qué fue tan bueno?

Una vez tuve una experiencia fantástica con un minorista en línea cuando un producto que pedí llegó dañado. Contacté a su equipo de servicio al cliente e inmediatamente se disculparon y ofrecieron enviar un reemplazo sin cargo, sin requerir que devolviera el artículo dañado. La rapidez y facilidad con la que resolvieron el problema fue impresionante.

Lo que hizo que la experiencia fuera tan buena fue su enfoque proactivo y la voluntad de confiar en el cliente. En lugar de hacerme pasar por aros para demostrar el daño, se centraron en rectificar rápidamente la situación. Esto infundió confianza en su marca y me convirtió en un cliente fiel.

23. Pretendo ser un cliente, explíqueme cómo cambiar mi contraseña.

Bien, cambiar tu contraseña es sencillo. Primero, ve a la configuración de tu cuenta. Normalmente puedes encontrar esto haciendo clic en la foto de tu perfil o en tu nombre en la esquina superior derecha de la pantalla. Luego, busca una opción de "Seguridad" o "Cambiar contraseña" dentro del menú de configuración. Haz clic en esa. A continuación, se te pedirá que introduzcas tu contraseña actual para verificación. Después de eso, puedes introducir tu nueva contraseña deseada y, a continuación, confirmarla introduciéndola de nuevo. Asegúrate de que tu nueva contraseña sea segura y única.

Después de introducir tu nueva contraseña dos veces, haz clic en el botón "Guardar" o "Actualizar contraseña". Es posible que recibas una confirmación por correo electrónico del cambio de contraseña. Si tienes algún problema, no dudes en ponerte en contacto con nuestro equipo de soporte.

24. ¿Qué recursos utilizas para aprender nuevas habilidades técnicas?

Aprovecho una variedad de recursos para aprender nuevas habilidades técnicas. Principalmente, utilizo plataformas de aprendizaje en línea como Coursera, Udacity y edX para cursos y especializaciones estructuradas. Estas plataformas ofrecen contenido de universidades y expertos de la industria, proporcionando una sólida base teórica. También exploro recursos como freeCodeCamp para la práctica de codificación práctica y el aprendizaje basado en proyectos.

Preguntas de entrevista intermedias de Soporte Técnico

1. Describe una vez que tuviste que explicar un problema técnico complejo a una persona no técnica. ¿Cómo te aseguraste de que entendiera?

Una vez tuve que explicar a nuestro gerente de marketing por qué se retrasó una nueva función del sitio web. La razón técnica era una condición de carrera en la lógica de actualización de la base de datos que solo se manifestaba bajo un alto tráfico. En lugar de sumergirme en el código (lo que no habría tenido sentido), utilicé una analogía. Lo expliqué así: imagina a dos personas tratando de escribir en la misma pizarra al mismo tiempo. A veces funciona, pero a veces una persona sobrescribe el trabajo de la otra, lo que genera errores. La solución implicó implementar un 'controlador de tráfico' para asegurar que solo una persona escribiera a la vez.

Para asegurar la comprensión, evité la jerga técnica. Verifiqué la comprensión pidiéndoles que resumieran el problema con sus propias palabras. También me centré en el impacto del retraso en sus campañas de marketing y en cómo estábamos trabajando activamente para resolverlo rápidamente, enfatizando el contexto empresarial en lugar de los detalles técnicos.

2. ¿Qué pasos de solución de problemas tomaría si un usuario informara que su conexión a Internet era repentinamente muy lenta?

Primero, le haría al usuario preguntas aclaratorias: "¿Qué quiere decir con lento? ¿Es lento para cargar páginas web, descargar archivos o ambos?" y "¿Alguien más está experimentando el mismo problema?" Si solo un usuario se ve afectado, comenzaría por verificar la conectividad básica: 1. Verifique que el cable Ethernet esté conectado de forma segura (si corresponde). 2. Verifique la intensidad de la conexión Wi-Fi y asegúrese de que estén conectados a la red correcta. 3. Reinicie la computadora y el módem/enrutador.

Si el problema persiste después de reiniciar, procedería con una solución de problemas más avanzada. Esto incluye verificar la configuración del adaptador de red, ejecutar una prueba de velocidad para cuantificar la lentitud, hacer ping a sitios web externos para verificar la pérdida de paquetes y examinar la página de configuración del enrutador para verificar el uso excesivo del ancho de banda por otros dispositivos o la posible congestión de la red. También verificaría si alguna actualización de software reciente puede estar causando problemas. Si fuera necesario, involucraría al equipo de soporte de TI para una investigación más profunda de la infraestructura de la red.

3. Explique la diferencia entre una dirección IP estática y dinámica. ¿Cuándo usaría cada una?

Una dirección IP estática es una dirección IP fija, asignada manualmente. No cambia a menos que alguien la cambie manualmente. Una dirección IP dinámica se asigna automáticamente mediante un servidor DHCP y puede cambiar periódicamente.

Normalmente, usaría una dirección IP estática para servidores, impresoras u otros dispositivos que necesitan una dirección constante para un acceso confiable. Las direcciones IP dinámicas se usan comúnmente para dispositivos cliente como computadoras portátiles y teléfonos, ya que simplifican la administración de la red y la asignación de direcciones IP.

4. Un usuario llama diciendo que su computadora funciona extremadamente lenta. ¿Cuáles son sus primeras cinco preguntas?

- "¿Qué estabas haciendo cuando comenzó el problema?" (Esto ayuda a identificar aplicaciones o procesos desencadenantes potenciales.)

- "¿Ha sucedido esto antes? Si es así, ¿con qué frecuencia?" (Esto ayuda a determinar si es un problema recurrente o un evento único.)

- "¿Cuándo notaste la lentitud por primera vez?" (Precisar el marco temporal ayuda a identificar cambios recientes.)

- "¿Qué programas se están ejecutando actualmente?" (Saber qué programas están activos ayuda a diagnosticar posibles consumidores de recursos.)

- "¿Has reiniciado tu computadora recientemente?" (Un simple reinicio a menudo puede resolver problemas de rendimiento temporales.)

5. ¿Cómo priorizas los tickets de soporte cuando varios usuarios experimentan diferentes problemas con distintos niveles de gravedad?

Priorizar los tickets de soporte implica evaluar el impacto y la urgencia de cada problema. Normalmente usaría un marco como la Matriz de Prioridades (Impacto vs. Urgencia) para categorizar los tickets. Los problemas críticos que afectan a muchos usuarios o causan una interrupción significativa del negocio (por ejemplo, una interrupción del sistema) tienen la máxima prioridad. Los problemas de alto impacto para usuarios individuales también son importantes y se abordan rápidamente.

Otros factores considerados incluyen los Acuerdos de Nivel de Servicio (SLAs), los objetivos de negocio y los recursos disponibles. Una combinación de herramientas automatizadas (para el triage inicial) y la evaluación humana (para una comprensión matizada) puede ayudar a garantizar una priorización de tickets justa y eficiente.

6. Describa su experiencia con herramientas de escritorio remoto y cómo las ha utilizado para resolver problemas de los usuarios.

Tengo experiencia en el uso de herramientas de escritorio remoto como TeamViewer, Conexión a Escritorio Remoto (RDP) y AnyDesk para proporcionar soporte técnico a los usuarios. He utilizado estas herramientas para acceder de forma remota a los ordenadores de los usuarios, diagnosticar problemas e implementar soluciones directamente en sus sistemas.

Específicamente, he utilizado el acceso remoto para solucionar errores de instalación de software, configurar clientes de correo electrónico, resolver problemas de impresoras e incluso capacitar a los usuarios en nuevas aplicaciones de software. A menudo utilizo la función de chat dentro de la herramienta de escritorio remoto para comunicarme con el usuario mientras estoy solucionando el problema activamente, proporcionando actualizaciones y orientación en tiempo real. También he utilizado estas herramientas para implementar actualizaciones de software y parches de seguridad en varias máquinas, garantizando configuraciones y estándares de seguridad consistentes.

7. Explica la función básica de un servidor DNS y cómo afecta la navegación por Internet.

Un servidor DNS (Sistema de Nombres de Dominio) actúa como una guía telefónica para Internet. Su función básica es traducir nombres de dominio legibles para humanos (como google.com) en direcciones IP (como 142.250.184.142), que las computadoras utilizan para localizarse y comunicarse entre sí.

Cuando escribes la dirección de un sitio web en tu navegador, tu computadora primero consulta a un servidor DNS para encontrar la dirección IP correspondiente. Una vez que se obtiene la dirección IP, tu navegador puede conectarse al servidor web que aloja el sitio web. Sin DNS, tendríamos que recordar y escribir estas direcciones IP numéricas cada vez que quisiéramos visitar un sitio web, lo que dificultaría significativamente la navegación por Internet.

8. Guíame a través de los pasos que tomarías para diagnosticar una impresora que no imprime.

Primero, verificaría lo básico: ¿La impresora está encendida y conectada (tanto física como en la red)? ¿Hay papel en la bandeja y suficiente tinta/tóner? ¿La impresora está configurada como la impresora predeterminada en la computadora? Comprobaría si hay algún mensaje de error que se muestre en el panel de control de la impresora o en la cola de impresión en la computadora.

Luego, intentaría imprimir una página de prueba directamente desde la impresora (si la impresora tiene esa funcionalidad) para descartar problemas de la computadora o de la red. Si eso funciona, el problema probablemente esté relacionado con la computadora, el controlador o la conexión de red. Luego, reiniciaría el servicio de cola de impresión en la computadora. También actualizaría o reinstalaría los controladores de la impresora y me aseguraría de que la computadora y la impresora estén en la misma red. Si es una impresora de red, haría ping a la dirección IP de la impresora para verificar la conectividad de la red. Si los problemas persisten, comenzaría a buscar en el enrutador/firewall para asegurarme de que la impresora no esté bloqueada.

9. ¿Alguna vez has tenido que escalar un problema técnico a un nivel de soporte superior? ¿Cuáles fueron las circunstancias y cómo lo manejaste?

Sí, he tenido que escalar problemas técnicos. Por ejemplo, mientras trabajaba en un equipo de soporte al cliente, un usuario informó que no podía acceder a su cuenta después de restablecer la contraseña. Seguí los pasos de solución de problemas estándar: verificar la información del usuario, verificar el estado de la cuenta e intentar restablecer la contraseña manualmente desde mi extremo, pero nada funcionó.

Reconociendo que el problema estaba más allá de mis capacidades de solución de problemas y potencialmente indicaba un problema en todo el sistema o corrupción de la base de datos, lo escalé inmediatamente al equipo de soporte de Nivel 2, proporcionándoles registros detallados, mensajes de error y un resumen de todos los pasos que ya había tomado. Mantuve al cliente informado sobre la escalada y el tiempo estimado para una resolución, asegurándome de que se sintieran apoyados mientras el equipo con más experiencia investigaba el problema. Después de la escalada, el equipo de Nivel 2 identificó que el problema estaba relacionado con una inconsistencia de la base de datos después de una implementación reciente.

10. Describe tu experiencia con la documentación de problemas y soluciones técnicas en una base de conocimientos.

Tengo amplia experiencia documentando problemas y soluciones técnicas en bases de conocimientos. He utilizado plataformas como Confluence y SharePoint para crear artículos que detallan los problemas encontrados, los pasos de solución de problemas, las causas raíz y las resoluciones. Mi enfoque se centra en la claridad y la precisión, asegurando que la información sea fácilmente entendible y accionable por varios niveles de habilidades técnicas. A menudo incorporo capturas de pantalla, diagramas y fragmentos de código (utilizando el formato de bloque de código de Markdown cuando es apropiado) para mejorar la comprensión.

Por ejemplo, al documentar una NullPointerException recurrente en nuestra aplicación Java, incluí el seguimiento de la pila, el fragmento de código relevante y una explicación paso a paso de cómo reproducir el error. Luego, detallé la solución, incluyendo el código actualizado y una descripción de por qué la solución resolvió el problema. Este enfoque redujo el tiempo dedicado a resolver incidentes similares en el futuro y facultó a otros miembros del equipo para solucionar problemas de forma independiente. La base de conocimientos también ayudó a incorporar a los nuevos miembros del equipo y proporcionó un valioso punto de referencia para la solución de problemas comunes.

11. ¿Cómo te mantienes al día con las últimas tendencias y actualizaciones tecnológicas que son relevantes para el soporte técnico?

Me mantengo al día con las tendencias tecnológicas a través de una combinación de aprendizaje activo y participación de la comunidad. Leo regularmente blogs de la industria, sitios web de noticias tecnológicas como TechCrunch y The Verge, y me suscribo a boletines informativos de empresas y expertos tecnológicos líderes. También participo en foros y comunidades en línea como Stack Overflow y r/technology de Reddit, donde puedo aprender de mis compañeros y discutir las tendencias emergentes.

Además, dedico tiempo a explorar nuevos software y herramientas relevantes para el soporte técnico. Esto implica experimentación práctica con nuevas aplicaciones y servicios, así como seguir tutoriales y cursos en línea en plataformas como Coursera y Udemy. También aprovecho la documentación del proveedor y las notas de la versión para comprender las últimas actualizaciones y mejoras de las herramientas que utiliza nuestro equipo de soporte. Creo que es importante adaptar mi aprendizaje para abordar directamente las tecnologías que utilizan nuestros clientes.

12. Un usuario informa que recibe un "error de certificado" al visitar un sitio web. ¿Cómo solucionarías este problema?

Primero, recopilaría información: qué sitio web, qué navegador y el mensaje de error exacto. Luego, verificaría la fecha y la hora del sistema, ya que una hora incorrecta puede causar fallos en la validación del certificado. A continuación, intentaría acceder al sitio web utilizando un navegador o dispositivo diferente para aislar si el problema es específico de la configuración del usuario. Si el problema persiste en diferentes navegadores/dispositivos, sugiere un problema con el certificado del sitio web en sí o un posible ataque man-in-the-middle. Inspeccionar los detalles del certificado (emisor, período de validez, sujeto) puede ayudar a identificar si el certificado es autofirmado, ha caducado, ha sido revocado o se emitió para un dominio diferente. Si se trata de un sitio web público, verificaría la autenticidad de los certificados utilizando una herramienta externa como SSL Labs.

Si el problema está aislado al navegador del usuario, borraría el estado/caché SSL del navegador y buscaría cualquier extensión de navegador o software de seguridad que pudiera interferir. También revisaría las autoridades de certificación raíz de confianza en la máquina del usuario para asegurarme de que la autoridad de certificación emisora esté en la lista de certificados de confianza. Finalmente, investigaría cualquier configuración de proxy o uso de VPN, ya que a veces pueden interferir con la validación del certificado. Si después de verificar que la hora y la fecha son correctas, el problema está aislado a un solo usuario y el certificado es legítimo, reinstalar el navegador podría ser un paso de solución de problemas válido.

13. Explique qué es una VPN y por qué alguien podría usarla.

Una VPN, o Red Privada Virtual, crea una conexión segura y encriptada a través de una red menos segura, como la Internet pública. Piense en ello como un túnel privado para su tráfico de Internet.

La gente usa las VPN por varias razones:

- Privacidad: Oculta su dirección IP y encripta sus datos, lo que dificulta el seguimiento de su actividad en línea.

- Seguridad: Protege sus datos de los hackers en Wi-Fi público.

- Acceso a contenido con restricciones geográficas: Le permite eludir las restricciones geográficas en sitios web y servicios de transmisión.

- Omisión de la censura: Se puede utilizar para acceder a sitios web bloqueados en países con censura de Internet.

14. ¿Cuáles son las causas comunes de las caídas de computadoras y cómo se pueden prevenir?

Las causas comunes de las caídas de computadoras incluyen errores de software, fallas de hardware, sobrecalentamiento, problemas de controladores e infecciones de malware. El software obsoleto o los programas incompatibles también pueden provocar inestabilidad. Los recursos del sistema insuficientes, como la RAM o el espacio de almacenamiento, pueden contribuir aún más a las caídas, especialmente cuando se ejecutan aplicaciones que consumen muchos recursos.

Las estrategias de prevención implican mantener actualizados el software y los controladores, escanear regularmente en busca de malware, asegurar una refrigeración adecuada para los componentes de hardware y realizar un mantenimiento rutinario del sistema (limpieza de disco, desfragmentación). La copia de seguridad regular de datos importantes también es crucial en caso de una falla que conduzca a la pérdida de datos. Además, asegúrese de que los componentes de hardware sean compatibles y cumplan con los requisitos del sistema operativo y el software instalado.

15. ¿Cómo manejaría una situación en la que un usuario está muy frustrado y molesto por un problema técnico?

Primero, escucharía activamente y reconocería la frustración del usuario. Le dejaría expresar sus preocupaciones sin interrupción, demostrando empatía y comprensión de su situación. Podría decir algo como: "Entiendo lo frustrante que debe ser esto, y estoy aquí para ayudarle a resolverlo".

A continuación, me centraría en encontrar una solución. Esto podría implicar hacer preguntas aclaratorias para comprender mejor el problema, solucionar el problema o escalarlo a un nivel de soporte superior si fuera necesario. Mantendría al usuario informado de mi progreso y proporcionaría expectativas realistas para la resolución. A lo largo del proceso, mantendría una actitud tranquila y profesional, asegurándole al usuario que estoy haciendo todo lo posible para ayudarlo. También haría un seguimiento después de que se resuelva el problema para asegurarme de que esté satisfecho con el resultado.

16. Describa su experiencia con el soporte de diferentes sistemas operativos (Windows, macOS, Linux).

Tengo experiencia en el soporte de los sistemas operativos Windows, macOS y Linux en varias capacidades. Con Windows, he realizado tareas como la instalación y configuración de software, la solución de problemas de hardware, la gestión de cuentas de usuario a través de Active Directory y la resolución de problemas de conectividad de red. Para macOS, mi experiencia incluye la instalación y actualización de software, la configuración del sistema y la resolución de problemas comunes como la configuración de la impresora y los bloqueos de aplicaciones. También estoy familiarizado con el uso de la interfaz de línea de comandos (Terminal) para tareas de administración del sistema.

Mi experiencia con Linux se centra principalmente en la administración de servidores. Me siento cómodo con la instalación y configuración de distribuciones Linux (por ejemplo, Ubuntu, CentOS), la gestión de cuentas de usuario, la configuración de cortafuegos (iptables, firewalld) y el despliegue de aplicaciones utilizando herramientas como Docker. También tengo experiencia con scripting (Bash) para automatizar tareas de administración del sistema y monitorizar el rendimiento del sistema utilizando herramientas como top, htop y vmstat. Además, me siento cómodo utilizando gestores de paquetes como apt y yum para instalar y actualizar paquetes de software.

17. ¿Cuál es el propósito de un cortafuegos y cómo protege una red de computadoras?

Un cortafuegos actúa como una barrera de seguridad entre una red de computadoras y el mundo exterior (por ejemplo, Internet), controlando el tráfico de red en función de un conjunto de reglas. Su propósito principal es evitar el acceso no autorizado a o desde la red. Esto se logra examinando el tráfico de red entrante y saliente y bloqueando cualquier tráfico que no cumpla con las reglas de seguridad configuradas.

Los cortafuegos protegen una red de varias maneras:

- Filtrado de tráfico: Examinan los paquetes de red y bloquean aquellos que no coinciden con las reglas definidas (por ejemplo, bloqueando el tráfico desde una dirección IP específica o hacia un puerto en particular).

- Prevención de acceso no autorizado: Al controlar qué conexiones se permiten, los firewalls pueden evitar que los hackers o el software malicioso accedan a datos o sistemas confidenciales en la red.

- Traducción de Direcciones de Red (NAT): Muchos firewalls realizan NAT, ocultando las direcciones IP internas del mundo exterior, lo que agrega otra capa de seguridad.

- Registro y Auditoría: Los firewalls suelen registrar el tráfico de red, lo que permite a los administradores monitorear la actividad e identificar posibles amenazas a la seguridad.

18. Explique la diferencia entre HTTP y HTTPS.

HTTP (Protocolo de Transferencia de Hipertexto) es la base de la comunicación de datos en la web. Transmite datos en texto plano, lo que lo hace vulnerable a la interceptación y la manipulación. HTTPS (Protocolo de Transferencia de Hipertexto Seguro), por otro lado, es una versión segura de HTTP. Utiliza SSL/TLS para cifrar los datos transmitidos entre el cliente y el servidor, protegiéndolos de la interceptación.

Las diferencias clave incluyen:

- Seguridad: HTTPS proporciona cifrado y autenticación, mientras que HTTP no.

- Puerto: HTTP utiliza el puerto 80, mientras que HTTPS utiliza el puerto 443.

- Certificado: HTTPS requiere un certificado SSL/TLS para verificar la identidad del servidor.

- SEO: HTTPS es una señal de clasificación para los motores de búsqueda, lo que puede mejorar el SEO.

19. ¿Cómo se asegura de brindar un excelente servicio al cliente, incluso cuando se trata de problemas técnicos difíciles?

Cuando me enfrento a problemas técnicos difíciles, priorizo la empatía y la comunicación clara. Escucho activamente al cliente para comprender completamente su problema y frustración. Luego desgloso los detalles técnicos complejos en un lenguaje simple y comprensible, evitando la jerga. Proporciono actualizaciones periódicas sobre el progreso de la investigación y los tiempos estimados de resolución.

Aunque no tenga una solución inmediata, le aseguro al cliente que estoy trabajando diligentemente para encontrar una, y exploro todos los recursos disponibles. Si es necesario, escalo el problema a un miembro del equipo con más experiencia, manteniendo siempre al cliente informado de la transición y asegurando una transferencia fluida. En última instancia, mi objetivo es hacer que el cliente se sienta escuchado, valorado y confiado en que su problema se está tomando en serio, incluso en medio de desafíos técnicos.

20. Describa una vez que identificó la causa raíz de un problema recurrente e implementó una solución permanente.

Durante mi tiempo trabajando en una plataforma de comercio electrónico de alto tráfico, nos encontramos repetidamente con un problema en el que el procesamiento de pedidos se ralentizaba significativamente durante las horas pico, lo que generaba transacciones fallidas y clientes frustrados. Las investigaciones iniciales apuntaban a una sobrecarga de la base de datos, pero simplemente aumentar los recursos de la base de datos solo proporcionó un alivio temporal. Decidí profundizar y comencé a analizar los registros de consultas de la base de datos y el código de la aplicación. Descubrí que una función aparentemente inocua responsable de calcular los costos de envío estaba haciendo llamadas redundantes a una API externa para cada artículo en el carrito de compras. Esto estaba causando un cuello de botella, especialmente cuando los usuarios tenían carritos grandes.

Para abordar esto, implementé un mecanismo de almacenamiento en caché para guardar los cálculos de costos de envío durante un corto período. Esto redujo significativamente la cantidad de llamadas a la API. Además, refactoricé la función para obtener los costos de envío en lotes en lugar de llamadas individuales. Después de implementar la solución, las ralentizaciones en el procesamiento de pedidos desaparecieron incluso durante las horas pico. También monitoreamos el volumen de llamadas a la API, que mostró una caída significativa, confirmando la efectividad de la solución. Esto también condujo a una reducción en nuestros costos de uso de la API.

21. ¿Cuáles son algunas amenazas comunes a la seguridad que los profesionales de soporte técnico deben conocer y cómo se pueden mitigar?

Los profesionales de soporte técnico deben ser conscientes de varias amenazas a la seguridad. La ingeniería social es una de ellas, donde los atacantes manipulan a los empleados para que divulguen información confidencial o concedan acceso no autorizado. Esto se puede mitigar mediante una capacitación regular sobre concienciación en seguridad, enfatizando la importancia de verificar las solicitudes y no compartir credenciales. Los ataques de phishing, a menudo disfrazados de correos electrónicos legítimos, intentan robar nombres de usuario, contraseñas y otra información personal. La mitigación implica capacitar a los usuarios para reconocer los correos electrónicos de phishing, usar soluciones de filtrado de correo electrónico e implementar la autenticación de múltiples factores.

Las infecciones de malware, incluidos virus, gusanos y ransomware, pueden comprometer sistemas y datos. La mitigación incluye el uso de software antivirus actualizado, la aplicación regular de parches a los sistemas y la educación de los usuarios sobre hábitos de navegación seguros y la evitación de descargas sospechosas. También se deben considerar las amenazas a la seguridad física, como el acceso no autorizado a hardware o centros de datos. La mitigación implica medidas de control de acceso, sistemas de vigilancia y protocolos de seguridad para el manejo de dispositivos físicos. Las contraseñas débiles también son un gran vector de amenaza que debe abordarse mediante la aplicación de políticas de contraseñas seguras.

22. Explíquele el concepto de 'la nube' a alguien que nunca ha oído hablar de ella.

Imagine todo el hardware y software informático que las empresas suelen guardar en sus oficinas o centros de datos: servidores, almacenamiento, bases de datos, aplicaciones. 'La nube' es esencialmente alquilar esos recursos a través de Internet a un proveedor como Amazon (AWS), Microsoft (Azure) o Google (GCP). En lugar de comprar y mantener su propio equipo, usted paga por lo que usa.

Piénselo como alquilar un apartamento en lugar de comprar una casa. No tiene que preocuparse por arreglar el tejado o cortar el césped; el propietario (proveedor de la nube) se encarga de ello. Solo paga el alquiler (tarifas de uso) y disfruta del espacio. Esto permite a las empresas centrarse en su negocio principal en lugar de gestionar la infraestructura de TI.

Preguntas de entrevista de soporte técnico para personas con experiencia